某某某局入侵事件分析

鬼魅羊羔 ((#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵′)凸(#‵) | 2015-07-15 09:59

其实是去年年底的事儿,最近又琢磨起这个病毒了,就想起来之前写的报告了,贴出来大家一起研究研究哈。。。

再不冒泡,估计会被剑心踢出去的。。。。

1 事件原因:

2014年12月23日,接到某市公安局电话,告知该市公安局公安网内部某重要数据库被篡改,需要协助进行分析取证。

12月24日早晨紧急赶到该市公安局,该单位负责人组织相关人员开会,简单的说明了下事件情况和特殊性,原来遭到篡改的数据库服务器,是存放XX信息的重要数据库,在发现入侵后,管理员第一时间备份了数据库的访问记录,数据库日志情况大致如下:

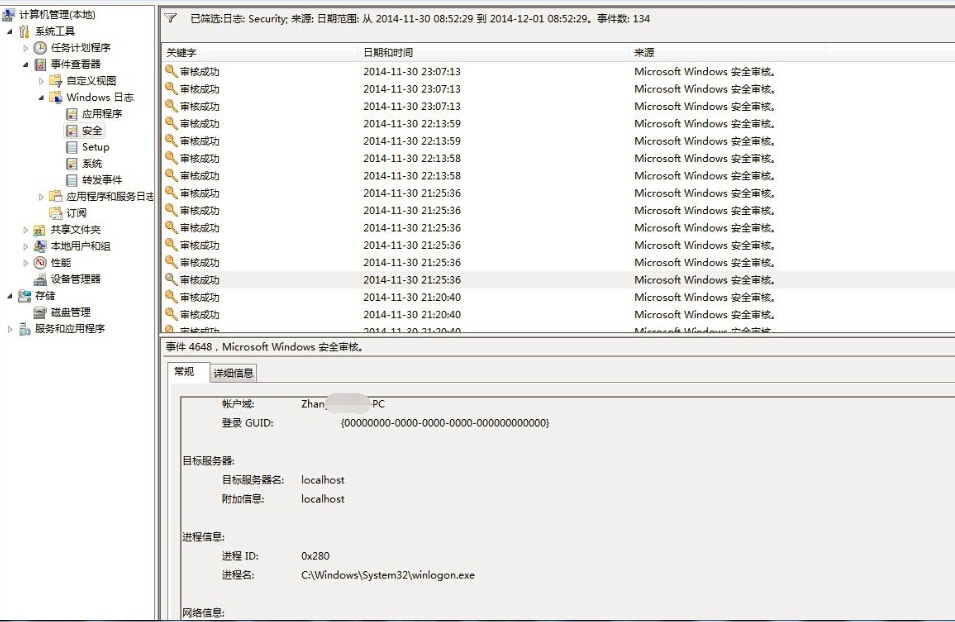

根据数据库日志显示,IP地址为10.xx.80.24客户端(PC机拥有人:张XX),在11月30日晚上11时左右到12月1日凌晨,连接了数据库,并删除了敏感数据,而且从该PC机日志中发现,10.xx.80.20服务器(一个考试服务器)曾经连接过该管理员PC,据此进行调查取证,过程如下:

注:10.xx.80.20为内网服务器,只提供单位内工作人员内部考核的功能,不提供外网服务。

2 取证过程:

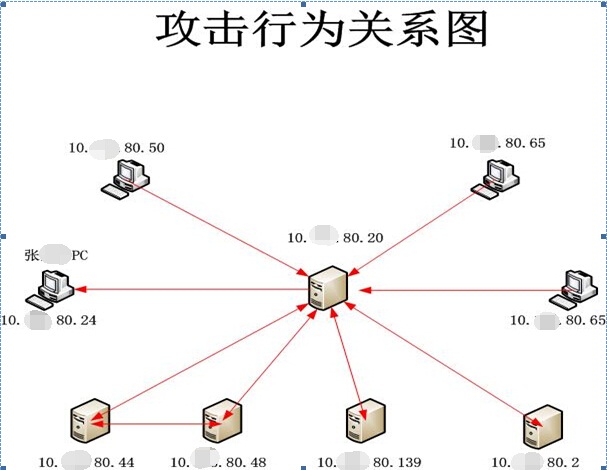

一、25日上午到达机房进行询问和了解情况,当日下午16时左右,发现10.xx.80.20服务器日志被清除,从服务器上进行查看,发现日志与当日中午13时左右被清理,且在该服务器中发现大量黑客提权工具(cmd.exe、wsvr.exe等),以及ASP脚本网页木马等恶意文件和程序,据此判断,该服务器已经被入侵过,在检查中发现,网站IIS日志被删除,因此无法查到来源,根据25日上午在服务器中查看系统日志中发现,有大量IP地址曾尝试连接10.xx.80.20服务器,经过IP地址摸排,大部分IP地址均为服务器部分IP涉及个人PC电脑,根据线索,对所有的服务器进行了一次查看,发现所有服务器都有攻击行为记录,且相互攻击,进行弱口令扫描,关系图如下:

简单点说:比如管理员主机为A,10.xx.80.20主机为B,在管理员A主机日志中发现了B主机的大量尝试登陆信息,然后去B主机那查,发现以前的日志不见了,最新的日志里有C、D、E等N个个人PC和服务器登陆B主机的行为,然后挨个摸排C、D、E这些主机,在这些主机里又发现了A和B的攻击记录,总之很乱套……摸排下来,产生过攻击行为的服务器加个人主机,至少40多台。。。。。

而且,你会在A服务器中,发现B服务器的登陆记录,而B服务器登陆A服务器时采用的账户名,是B服务器独有的,其他服务器也类似……好吧,说不清楚了,我下面详细说吧- -

根据如上关系图,初步认为有大量主机被控制,对内网主机进行扫描。

下图为10.xx.80.20服务器部分日志截图:证明有服务器尝试破解管理员账户口令,疑似已经沦为肉鸡。

注:这是初步认为,但是后来我发现,自己想的太简单了。。。。。

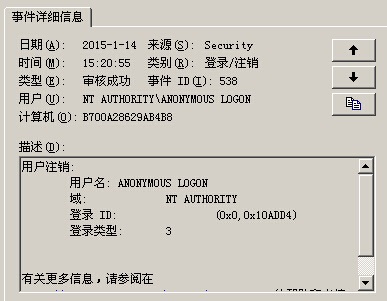

并且在该服务器中,发现大量的尝试登陆信息,用户名皆为ANONYMOUS LOGON,如下图:

当我接入个人PC在该网络内的时候,发现自己的电脑日志里也出现了N多的尝试登陆信息,用户名皆为ANONYMOUS LOGON,而虚拟机也有该问题,虚拟机还跟自己不是一个网段,用的是VM1网卡。

我开始怀疑,这个攻击来源,是来自于网络内部,而且还在持续攻击着。

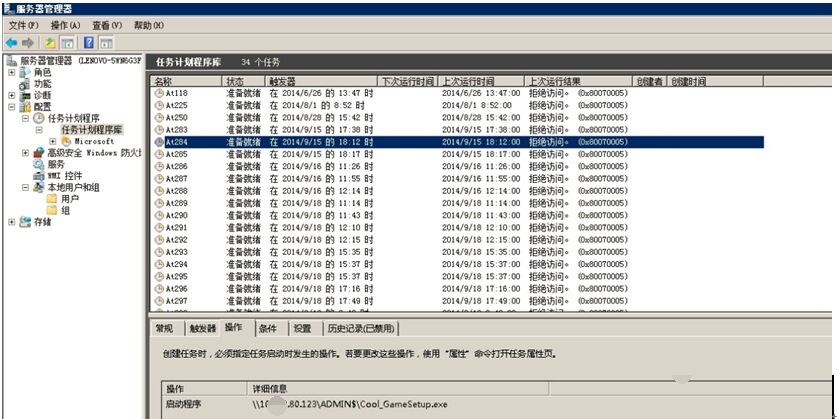

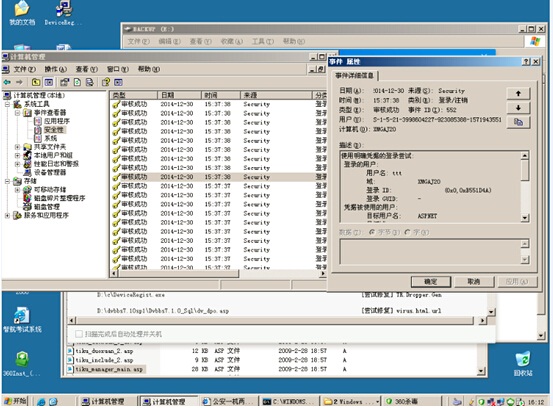

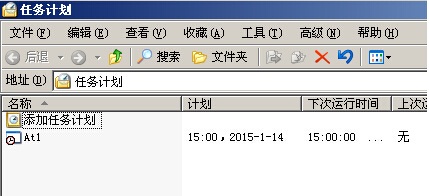

在对整个网络服务器进行排查的时候,发现某个服务器,任务计划中有一项可疑的任务计划,如下图:

正当我准备点击该任务计划,查看详情的时候,该任务计划忽然消失了。根据以往的经验,该任务计划肯定不是管理员自助创建的,理由有二:

1).任务计划中,At字母开头的,是代表后台进程执行后所产生的任务计划,也就是说,是通过命令行的方式进行创建出来的;

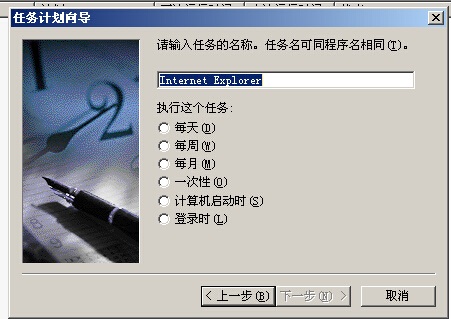

2).在手工创建任务计划时,是不会自动进行命名的,任务计划名称必须管理员手工填写,而手工填写的任务计划,不会以这样的特殊字母进行开头,如下图:

在手工创建时,必须选择你要执行该任务的程序,然后填写任务计划名称。

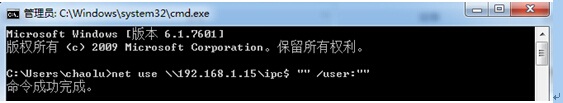

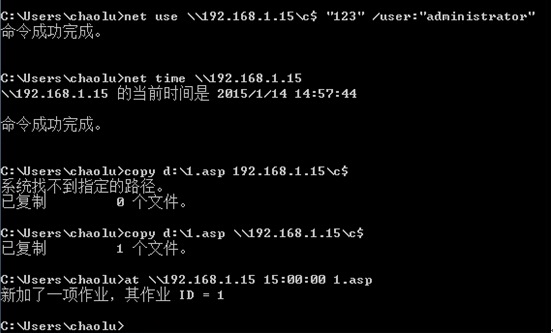

初步判断,是有程序在后台执行,并且创建了该任务计划,利用任务计划,执行某程序的方式,跟早些年windows NT、XP、2003等系统利用IPC$默认共享漏洞进行入侵的方式极为类似,为了验证自己的推论,在虚拟机中做了如下测试,

在windows2003服务器中,默认是开启IPC$、ADMIN$、C$这些默认共享的,虽然没有执行权限,但是依然可以利用该漏洞,在服务器中写入特定的程序,上图为建立IPC$空连接测试命令,返回“命令成功完成”,可以证明,在windows 2003系统中,该漏洞是默认存在的。

只是建立空连接的话,是没有任何危害的,假如管理员的密码为弱口令,该漏洞就会造成很大的影响,命令执行过程如下图:

根据实际测试,windows2008在不打任何补丁的情况下,只要存在弱口令,同样可以通过IPC$去写入。当时测试了win7、windows2008、windows2003系统,win7的我忘了,反正2008和2003都能执行。。

通过测试,发现利用该漏洞添加的任务计划,与之前发现的名字为“At1”的任务计划一样,而且在服务器日志中发现,在利用该漏洞添加任务计划后,会留有ANONYMOUS LOGON的登陆信息,由此可疑确定,该网络中,有部分主机存在该默认共享漏洞,而且有东西在利用该漏洞执行某些特定的程序。

通过该线索,对网内所有可访问到的服务器和个人PC进行排查,发现大部分服务器除了都有攻击行为以外,还存在弱口令、以及默认共享没有关闭、未安装补丁和杀毒软件等共同问题,而且在10.xx.80.123服务器中,发现有可疑任务计划,该任务计划在特定时间内,会执行cool_gamesetup.exe程序,且通过IPC$默认共享漏洞进行传播,经过反复测试,已确定大部分服务器都存在该高危漏洞,其中包括windows2003、windows2008等系统,如下图:

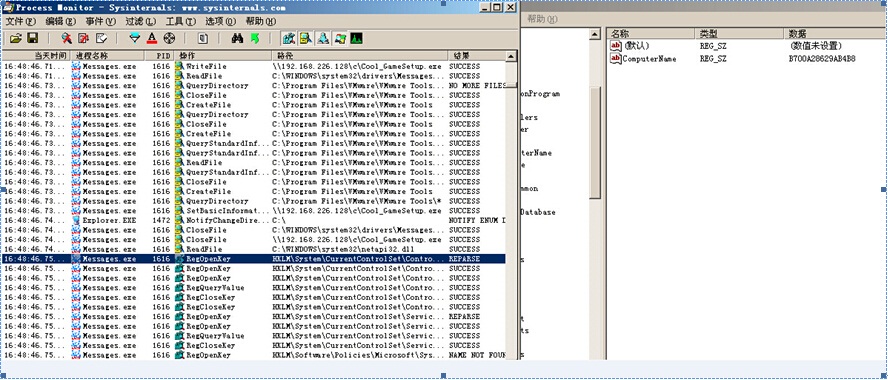

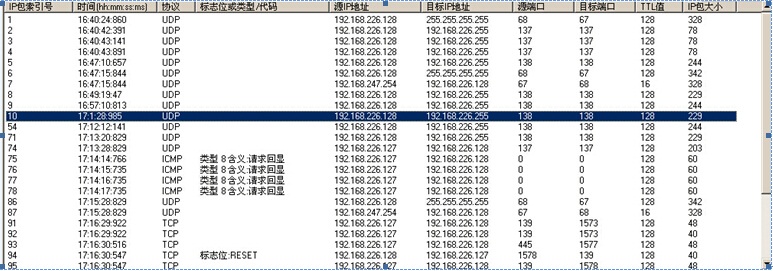

将该病毒备份后,放置虚拟机中进行动态,发现该病毒在虚拟机中,会自动进行复制,并且会对局域网中所有已存活的主机进行弱口令扫描以及漏洞探测,下图为虚拟机环境中测试结果:

其中:192.168.226.127为感染病毒主机,一旦染毒,就会向同网段的192.168.226.128发送数据包

并且访问其137、139端口。

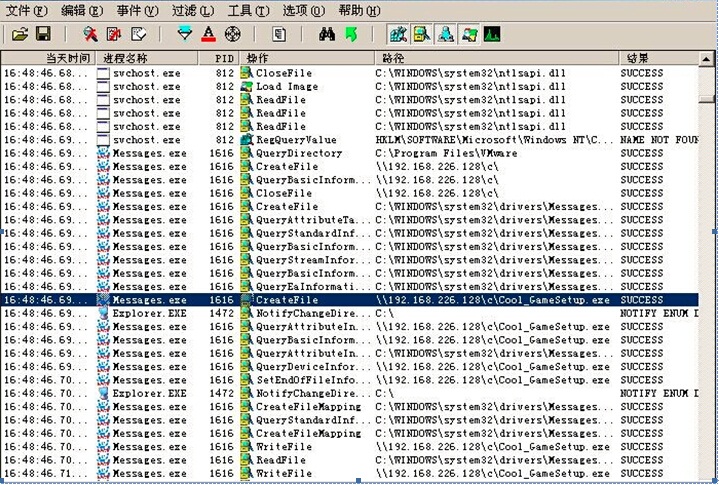

上图为该病毒利用IPC$共享漏洞进行传播的过程

上图为病毒读取注册表项,来获取服务器名称。该病毒会读取受感染主机的计算机名称,然后获取该服务器用户信息,并利用在受感染主机中获取到的用户名对网段内所有存活主机进行暴力破解。

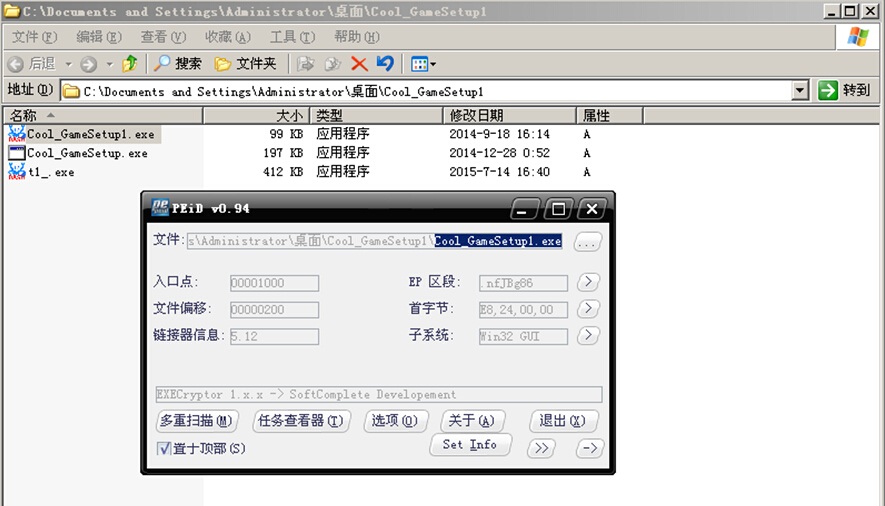

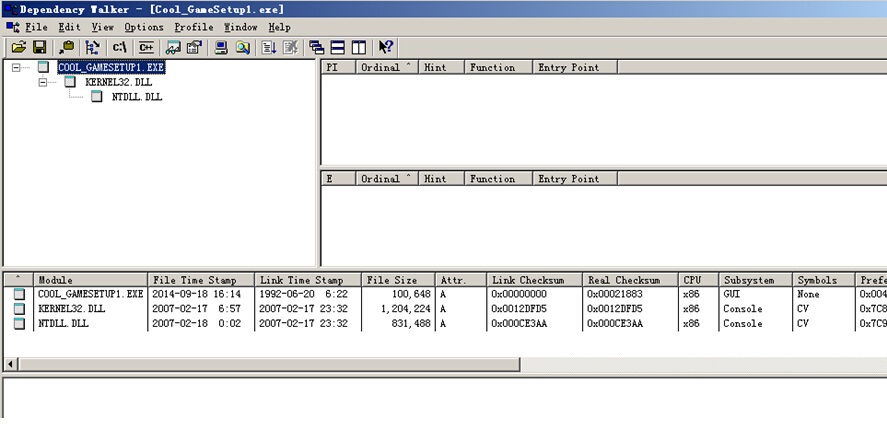

动态分析完了,用静态分析看下,,

通过PEID检查,发现该病毒做了加壳操作

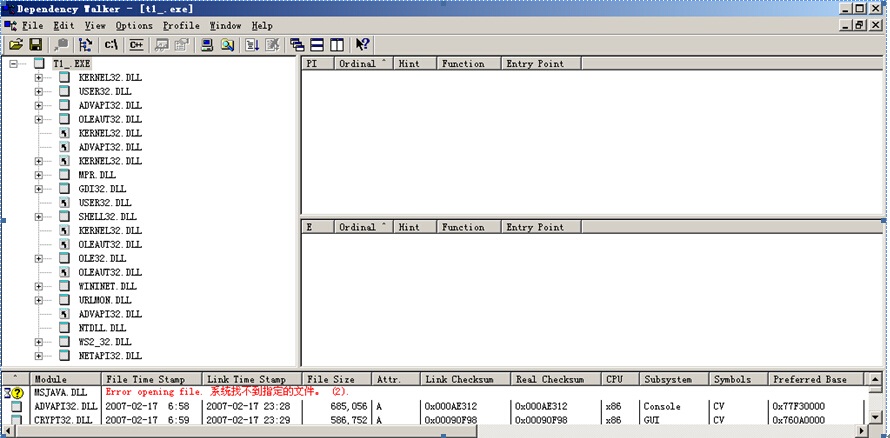

再一次用depends来确认,确实是加了壳,还是EXECrypor,加了壳后,加载的动态函数都看不到了。

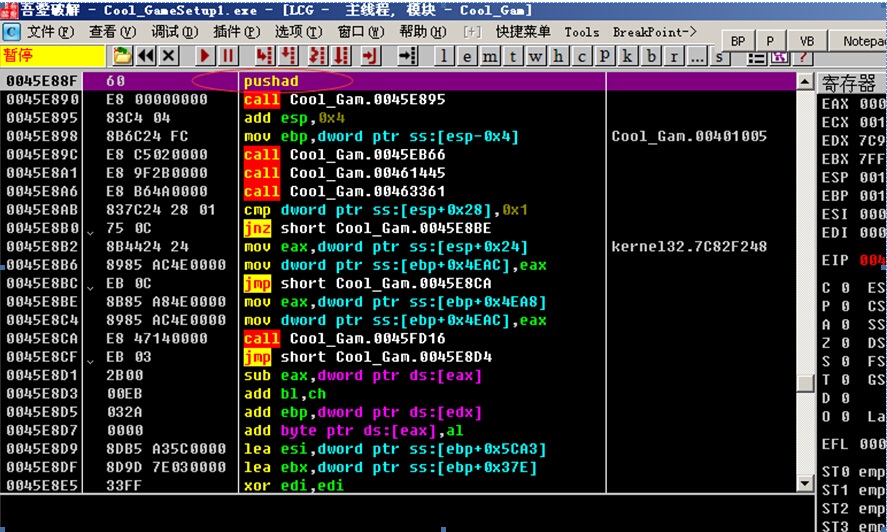

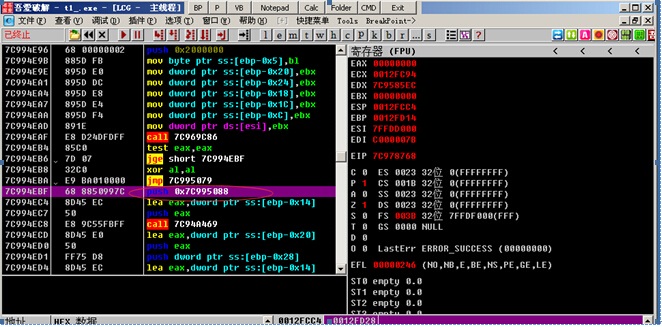

脱这个壳很简单,通过简单的单步跟踪法进行脱壳,三步就能到达真正的OEP,地址:OEP地址0005E88F

脱壳后进行修复,并载入depends再次查看,这次发现,该病毒加载的动态函数全部呈现出来了,加载了哪些功能,也就一清二楚了。

加载的这些功能我就不说了,毕竟又不是远控= =

在OD中,发现,该病毒执行后会push到开机启动项当中

根据测试结果,服务器一旦感染该病毒,该病毒会自动向同网段服务器发送数据包,进行弱口令扫描,并且连接TCP 137端口,获取当前服务器的计算机名,向其他服务器发起攻击,如果发现有服务器存在IPC$共享漏洞,则进行传染。

在测试结果中发现,该病毒会定期自动删除系统日志,时间不固定,具体删除日志的触发条件不明。

该病毒在测试中有三种不同的功能:

1、利用IPC$共享漏洞进行传播,并且扫描内网中存在弱口令的主机,如果存在弱口令,则继续利用IPC$共享漏洞传播;

2、在域环境下,病毒会拷贝硬盘下所有的文件,并且会在C盘根目录自动生成myrarwork的一个目录,将服务器上的文件都复制到该目录下,然后将搜集到的文件,复制到C:\Documents and Settings\Administrator\My Documents\目录下的TEMP文件夹下后,该文件夹会被自动执行删除操作,根据实际测试,并没有发现上传的迹象,而原来的文件,也没有被做替换,初步怀疑,需要触发某些条件,才会进行上传。。

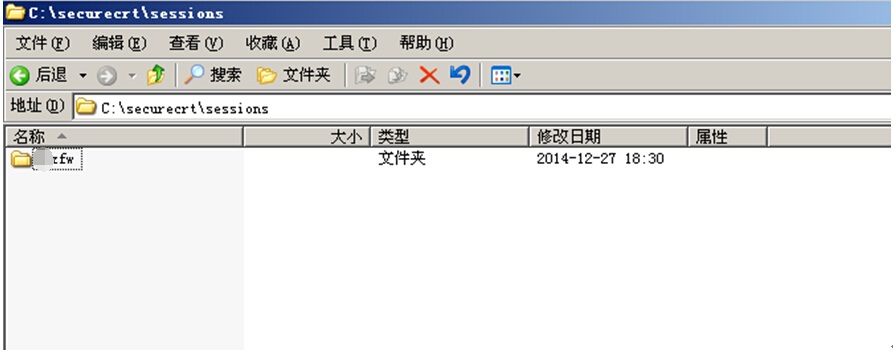

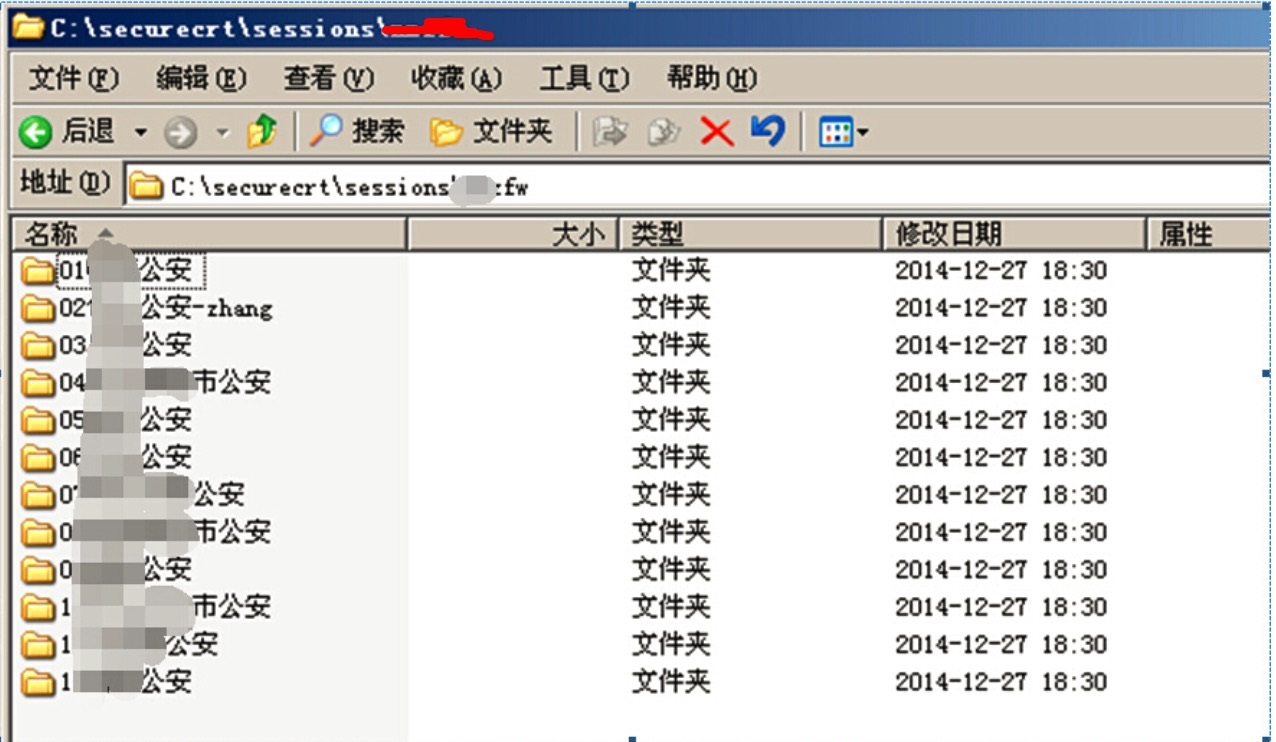

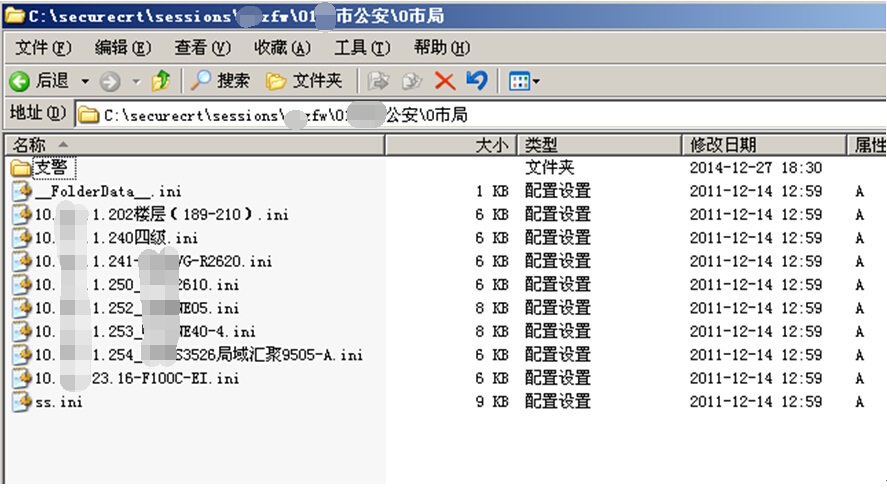

3、在安装有SecureCRT的服务器上,会在SecureCRT的安装目录中的sessions文件夹中,自动生成名字为某某zfw(某某政法网)的文件夹,会持续生成一些IP地址和信息,包括各个地市的信息,确认了一部分,这些IP地址均为交换机、路由器地址,具体生成原因以及目的不明。

下图为该病毒在虚拟机中的测试结果:

这是病毒释放出来的东西,看起来好有针对性。。。。

测试结论:1、该漏洞是利用windwos系统中远程共享来实现传播和控制,主要运行环境为局域网,受影响的系统为XP、windows2003、windows2008等服务器,win7系统默认共享权限为只读,win7系统不在影响范围之内。从上述判断中,基本可以确定,10.xx.80.20等服务器上的攻击日志,与管理员张XX(PC为10.xx.80.24)并没有直接关系,已经排除攻击者利用服务器做跳板,访问10.xx.80.24主机的可能;2、该病毒除了利用漏洞进行传播、破坏以外,还带有信息搜集的操作,具体原因不明。初步判断认为,该病毒极有可能为定制的病毒,搜集公安网内的IP段,具有一定的针对性。

根据管理员的口述,他所管辖的几十台服务器全部都是通用密码,包括自己的办公电脑,管理密码有三,***123、***gaj、123456等三个弱口令密码。正是因为这三个弱口令,才使得该病毒在内网中迅速蔓延起来,初步统计,受该病毒影响的服务器和个人PC,将近20多台。

在排除了攻击者利用肉鸡进行攻击的情况下,调查方向再次转到管理员张XX的个人办公PC上。

三、通过对张xx主机的系统日志进行分析如下:

2014年11月20日14:29分,系统开机

2014年11月26日8:26分 系统关机

2014年11月26日8:35分系统开机,一直到12月2日0点为止,未出现关机的操作,也就是说,该PC一直处于24小时开机状态。

11月27日晚上21:25分,出现一次本地解锁操作,一直到12月1日下午16:17分未出现其他登陆信息。

同时,在日志中并没有发现与删除记录时间相符的远程登陆记录,故排除远程桌面连接的情况。

数据库日志分析:

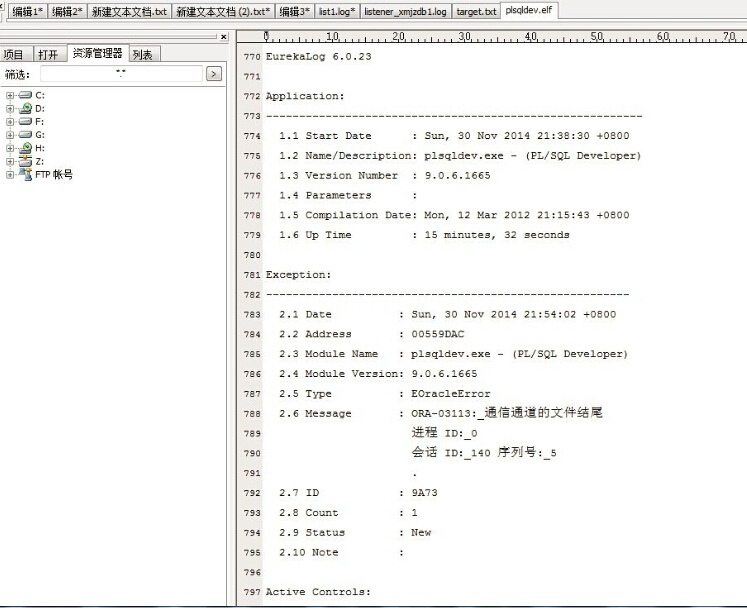

通过对oracle日志进行分析,11月30日21:05分连接成功,22:16分数据删除成功,23:19分09秒到23:33分08秒,平均每秒连接次数达到3-5次,查询以往几个月的数据库链接信息,最多出现1秒钟2次-3次连接,相比之下,没有30日连接频繁,数据库访问异常频繁,初步怀疑是暴力破解工具所为。。

但是在出现疑似暴力破解的日志前,已经有日志显示,数据库已经被成功登陆进去了,怎么还有会出现破解呢??

12月31日,对管理员张XX的内网办公PC进行进一步分析,发现该电脑中,连接数据库的工具日志,确实显示该PC在11月30日到12月1日凌晨有访问数据库的操作,所有的证据,都指向了该管理员的PC。

利用相关的取证工具进行取证,发现该管理员张XX的PC,与晚上22点左右有使用过光驱的操作,并且在光驱中打开了一个名字为2.rar的文件夹,并且释放过4个脚本文件,具体用途未知。

通过调取当天下午到凌晨的监控记录,发现张xx为晚上21点左右到达单位,凌晨3点左右离开单位,而在早晨7点左右,在该办公室的另一个IP地址上,有人登陆业务系统,查询被删除信息的操作,初步判断,在30日晚上到12月1日凌晨,有人在该办公室内利用管理员电脑,删改了数据。因为8楼和办公室均没有安装摄像头,所以无法准确判断当晚到凌晨,是谁在办公室使用电脑。且管理员张XX,对服务器和数据库服务器有绝对的控制权限,能直接删除数据库链接日志信息,如果该管理员所为,就不会存在数据库链接记录,而且监控显示,在事情发生时,该管理员并不在单位,故排除该管理员监守自盗的情况。

从目前所搜集到的信息,可以确定,攻击者是利用该PC机,直接登陆数据库进行操作的,具体是通过远程控制进行操作,还是直接在PC上进行控制,因为时间已久,而且U盘使用记录等操作被删除了,无法进行取证和定论,但是通过目前掌握的线索和内容,基本可以判断为,攻击确实来自IP地址为10.xx.80.24的主机。

删除记录时间为11月30日晚上到12月1日凌晨,发现问题时间为12月13号,接到电话的时间为12月23日上午,到达现场的时间为12月24日上午,中间间隔时间较长,且接触该PC机的人太多,无法从键盘、光驱等位置提取指纹线索,无法直接获取有力证据。

在12月27日左右,监控到12月1日凌晨被删除的信息,在下面的另一个派出所做了登记补录,找到链接IP地址后,到该派出所进行调查,发现出事IP为一台硬盘录像机的地址,由于该网络内并没有限制或记录MAC地址的功能,任何电脑,只要将公安网内网网线拔出,接入到个人PC后,即可伪造IP地址进行操作,因此推断,该案件为内部人所为,且为团伙作案,涉及面太广,暂时宣告终结。

总结:由于事发时间与通知调查时间相隔近1个月,大部分痕迹已无法提取,楼道和机房也没有任何的监控设备,无法准确找到入侵者的准确信息,任务宣告失败。

总体的经过就是这样。。。。

我贴出这个病毒的检测报告,当然了,不是我检测的,是文件B超系统这个东西检测的,感兴趣的可以看看哈。。

检测报告:https://www.b-chao.com/index.php/Index/show_detail/Sha1/4B013CE950A22E5CE0909A66194063BEF8804F4A

相关内容:

简单获取CDN背后网站的真实IP,CDN逆向,反向跟踪网站真实IP

JSON探针—定位目标网络虚拟信息身份,利用大量三方网站cookie进行追踪

社会工程学追踪 妻子花6万挖出小三 给60多个号充话费锁定4人

逆向追踪一起针对国内企业OA系统精心策划的大规模钓鱼攻击事件

论匿名转帐和转移资产的可能,如何:网络匿迹、匿名洗钱、转移资产系统

跨行、跨省银行卡间转账不用手续费?利用支付宝为什么不收手续费?

APT攻击:境外间谍“飞哥”假扮女网友策反境内人员 窃取中国军事秘密

多层代理下解决链路低延迟的技巧,多层代理网络匿迹,反追踪,隐藏、保护自己

基于Wordpress Pingback的反追踪思路?木马远控通过“代理”上线?

揭露一个飞机退改签的诈骗:借口机票退改签要退款,索要银行卡号,套取个人信息

一起网络诈骗案的风险揭示,套取用户信息、信用卡、支付宝、快捷支付洗钱

如何在网络中隐藏自己?再论拨了国外VPN代理,是否可被逆向追踪?

江西男子克隆国外银行卡刷513万 给两任女友395万 跨境盗刷信用卡

支付宝/淘宝帐号无需密码登录任意帐号,随意查看用户资料/交易记录/转账洗钱

个人认为微信支付存在的安全问题,同一银行卡多重绑定,恶意盗刷

关于3G流量上网卡!(匿名上网),隐藏自己、网络匿迹、保护自己

浅谈社工,欢迎讨论、补充,各种猥琐社工、人肉技巧,物理社工、人肉

【TED】Markham Nolan:如何辨别网上信息真伪,神级人肉,物理社工

俄罗斯黑客被曝潜伏Facebook,搭建蜜罐监视tor网络数据

保护水表:关于tor和mac地址的疑问,各位进来讨论一下,反追踪/匿迹

XX域名商实战,社工客服妹妹,毫不费力拿到目标公司内部通讯录

探秘时刻:多重身份的逃犯,不翼而飞的七百万,几百买身份证一票弄了700万

由“正方”jiam、jiemi之逆向思及Base64之逆编码表

您的工商银行电子密码器将于次日失效?伪基站垃圾短信,网银钓鱼诈骗!

朋友点开一个文件给骗30万,一种“高级”QQ诈骗骗术,远控电脑诈骗

关于伪基站的一些问题:信号覆盖范围?设备成本?是否违法?教程资料?

伪基站是怎么定位的呢?定位并抓捕伪基站、圈地短信、垃圾短信犯罪团伙!

【防骗】又见网银诈骗,骗子冒充朋友,借口卡丢了先借你卡转账用用,揭秘!

全方位在互联网中保护自己第七章(上网习惯以及计算机唯一代码追踪的防范)

京东 淘宝 天猫订单信息泄露诈骗, 接到“京东”的客服电话之后遭遇团伙诈骗

金融改革记录片(97% Owned)-97%被私人银行占据的无中生有债务货币

【略狗血】一种结合本地程序的更加猥琐的钓鱼方式(中招率+100%)

逆向追踪之:通过QQ群里的图片逆向入侵,拿了几个phpddos的脚本

娱乐贴:打击网络诈骗 - 骗子骗钱反被骗 - 发个骗子的手法,其实还是时时彩

全方位在互联网中保护自己第六章(国产软件或后门软件的替代品(下))

全方位在互联网中保护自己第三章(知识普及篇—了解网监的实力与暗箭(下)

简单分析丝绸之路创始人如何被抓,FBI真的能透过TOR获取真实IP么?

全方位在互联网中保护自己第五章(国产软件或后门软件的替代品(中))

全方位在互联网中保护自己第四章(国产软件或后门软件的替代品(上))

全方位在互联网中保护自己第二章(知识普及篇第二章-了解网监的实力与暗箭(上))

求黑产大牛目测,一位妹纸的亲身经历,身份证号+手机号洗你银行卡

如何用意念获取附近美女的手机号码,伪装免费CMCC信号,钓鱼妹子手机号码

银行卡里钱莫名其妙被转走了,有身份证号码、姓名、银行卡号就能提款?

注意,日站的时候请清理cookie或使用虚拟机,否则可被cookie追踪

现在傻逼太多,骗人太好骗,淘宝搜剑灵激活码,好多10几块钱的骗子

为抓小偷 俄警方在地铁安装能读取乘客手机信息的设备,这是啥技术?

一种巨猥琐的挂马方法、超淫荡的APT攻击思路:如果这么挂马会不会挂进内网

分享下自己使用的保护方法篇章二(虚拟机模板环境设置) 连载中...

分享下自己使用的保护方法篇章一(虚拟机代理中转服务器设置)连载中...

分享下自己使用的保护方法篇章一(虚拟机代理中转服务器设置) 连载中...

超级短信DDOS 女生一天收上万条10086短信 还有近50万条等着她

R820T电视棒+软件无线电跟踪飞机飞行轨迹(SDR&ADS-B)

rtl-sdr,RTL2832+E4k tuner电视棒跟踪飞机轨迹 ADS-B/TCAS/SSR

rtl-sdr,RTL2832电视棒跟踪飞机轨迹教程(ADS-B), SDR GPS 飞机追踪

户外物理设备入侵之:入侵并“调教”中控指纹语音考勤系统(打卡机)

上来吐个槽,再次侦破一宗牵扯到全国多个大型医疗集团的恶性案件!

再次遭遇 GoTop 挂机刷钱“病毒”,逆向爆菊,追踪背后“牧马人”

GNU Radio USRP OpenBTS 小区短信 区域短信

一种牛逼的短信群发技术 GNU Radio 小区短信 区域短信 免费发 无法拦截

【传奇】看职业骗子如何揭发谷歌广告服务的不法活动,谷歌5亿美元和解费

上海伊莱美医院被黑、黑帽SEO做淘宝客,核总深入追查,揪出内鬼!

360对你真的起作用了吗?bypass....分析支付宝网银木马,反爆菊花

淘宝又见好东西,低价格钓鱼几个倒霉蛋骗到手大额的款项,跑路、关店

核总霸气分析“天津丽人女子医院”主站被黑、挂淘宝客、黑帽SEO全过程!

中国电信ADSL宽带信息泄露,可查任意IP对应的宽带账号,电话号码,上门砍人

追查黑客姓名,邮箱,支付宝信息,惊现大规模僵尸网络,要求警方介入处理!

服务器被入侵之后,反爆1433抓鸡黑客菊花,并公布大量黑阔账号密码

公告:关于前两天本站无法打开的原因 + GFW拦截规则原理剖析

Inception能入侵全盘加密的计算机,修改物理机器内存/任意密码进入

android 延迟锁定bug,安卓手机锁破解,屏幕解锁保护

关于X卧底的通话监听、短信记录、定位追踪等侵犯隐私的行为讨论

远程入侵QQ好友所在网吧监控系统,人脸识别、定位坐标,定点打击

追踪PlugX Rat作者,人肉定向攻击远控PlugX开发者

视频:神奇的读心大师 网上有你的整个人生 利用社工+人肉来做神棍……

《魔兽世界》截屏数据水印惊现用户私人数据 截图隐藏水印 暗含玩家信息

简单分析一个通过 js 劫持进行黑帽 SEO 做淘宝客的案例

iPhone 短信欺骗漏洞攻击器、伪造短信号码工具、伪装发件人攻击器

Never trust SMS: iOS text spoofing,永远不要相信短信:iOS的文字欺骗

iPhone 短信欺骗漏洞披露,伪造短信号码、自定义短信手机号

找出 GFW 在 Internet 的位置、追踪 GFW 在互联网中的位置

德安全专家破解GSM加密算法 GSM网络破解 监听全球40亿部手机

非法获取百度推广账号 实施网络诈骗 篡改百度推广 市民被骗财

黑客在Defcon建立私人电话网络 - DEFCON 忍者 GSM 网络

【需翻墙】网监如何爆菊?网警是如何通过层层VPN加密代理找到你的!

刷下“拉卡拉”卡里2万多块钱丢了,复制银行卡,POS机、刷卡黑客

华裔黑客 BITcrash44 凭借一台 iPhone4 拿下时代广场大屏幕

视频:国外黑客利用一部诺基亚N95手机入侵火车站电子屏,并且现场直播

利用电磁波进行入侵、原子级的黑客入侵、利用电磁波毁坏物理设备

电信诈骗,电话营销,一响挂电话,推销平安、人寿保险,冒充朋友

电视机会收到邻居游戏机画面?小霸王信号干扰?红白机功率这么强悍?

任何一种装机量巨大的软件,都有政府监控模块,我们应该如何保护自己?

Tabnapping 浏览器标签劫持 用假冒浏览器标签进行钓鱼攻击

用黑客方式找回失窃的电脑 - GSM基站定位 - Wifi热点定位

不要偷黑客的东西 - Why you don't steal from a hacker

【分析】腾讯独立域名QQ空间被钓鱼,腾讯官网被黑,被植入钓鱼页面!

台两15岁少年开淫窟 骗12名少女为“爱”卖身 月进300万元

【公告】警惕名为:Nuclear'Atk. QQ:424244818 冒充本人的骗子黑客

DRDoS 反弹DDoS攻击 反弹DDoS攻击 力度远大于分布式DDOS攻击

留言评论(旧系统):