多个安全达人在微博发布消息,称在汉化版putty、WinSCP、SSH Secure等工具中发现后门。经金山毒霸安全中心验证,这些汉化版管理工具的确存在后门程序,可窃取管理员帐号,从而完全控制linux服务器。建议linux系统管理员应立刻卸载这些汉化版软件,并尽快修改管理员密码。

近期已经有多名Linux服务器管理员爆出服务器被恶意攻击,导致系统root密码泄漏以及资料泄漏,经查可能是由于内置后门的PuTTY和WinSCP工具导致。

PuTTY是知名的Windows开源SSH管理工具,WinSCP是常用的开源SFTP工具。两者皆为免费、开源软件,其中PuTTY从没有官方中文版,而WinSCP已经拥有官方中文版。

但是在百度搜索这两款软件,均出现了竞价广告,并指向非官方授权的中文打包分发网站。不熟悉相关软件的朋友,可能下载到包含后门的SSH连接工具。

经查风险网站可能包含如下站点:

·Winscp中文站,http://www.winscp.cc/。

·Putty中文站,http://putty.org.cn/。

·Putty中文站,http://putty.ws/。

三风险网站界面相同,并且使用相同的流量统计代码。下载未经授权的中文打包软件,可能导致服务器管理员密码泄漏、资料泄漏以及服务器风险。

服务器中招的症状可能包括:

1、进程 .osyslog 或 .fsyslog 吃CPU超过100~1000%(O与F 可能为随机)

2、有网络连接往 98.126.55.226:82 大概为主控

3、机器疯狂外发数据

4、/var/log被删除

5、/etc/init.d/sshd被修改

如果你的服务器已经遭到风险威胁,可以尝试更改SSH连接端口,让攻击者找不到入口。

PuTTY官网,http://www.putty.org/。WinSCP官网,http://winscp.net。

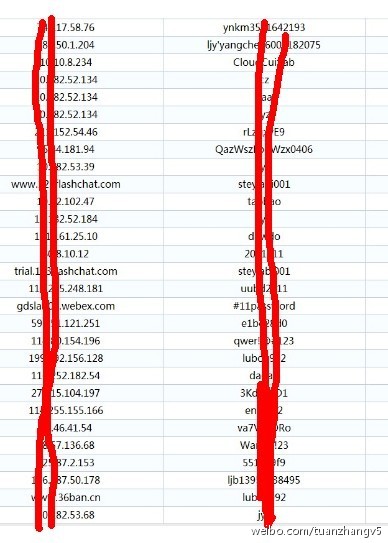

某大牛渗透 putty后门服务器后查询受害账户约1w多, 目前仍有受害者的密码在向该服务器发送。