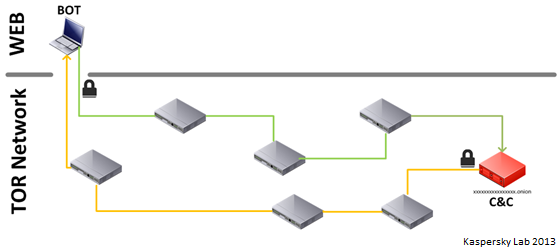

与金融木马有关的网络犯罪近几个月日益攀升。而基于Tor的木马仍是网络罪犯们的最爱,这种木马能够隐藏他们的肉鸡,还能隐藏他们的指挥与控制(Command and control)僵尸网络的真实地址,以免被安全研究人员发现。

来自卡巴斯基实验室的安全研究人员发现了一款新的基于Tor的银行木马,并把它命名为“ChewBacca” ("Trojan.Win32.Fsysna.fej")。这款木马窃取银行密码,并且建立在Tor的.onion域名上。

“在多数的案例中,这种措施会保护服务器的位置和服务器拥有者的身份。但是这种方法会有许多缺点以至于罪犯们不想把他们的服务器放置在Tor中。由于其覆盖和结构,Tor可能会很慢,甚至可能会有连接超时的情况。大量的僵尸网络活动可能会影响整个网络,正如我们在Mevade的案例中看到的,使得研究人员轻易地找到他们。”

木马介绍

ChewBacca不是第一个使用Tor网络以确保匿名性的,最近发现的一款Zeus木马的变体也是使用了Tor网络并且针对64位系统的。

这款木马(MD5: 21f8b9d9a6fa3a0cd3a3f0644636bf09)是一款PE32可执行程序,通过Free Pascal 2.7.1编译,在5MB的体积中还包含Tor 0.2.3.25。

在受害者Windows系统中执行之后,它会在开机运行目录下放置spoolsv.exe程序,它还会在用户的Temp目录放置一个Tor 0.2.3.25,以默认设置运行在"localhost:9050",并通过http://ekiga.net/ip查询受害主机的IP地址。接着,木马会记录所有键盘输入,写入临时文件夹下由木马创建的的system.log文件,并通过Tor匿名网络将数据传回僵尸网络控制台。

键盘记录器调用SetWindowsHookExA-API函数,hook类型WH_KEYBOARD_LL,system.log文件通过[url]/sendlog.php上传。

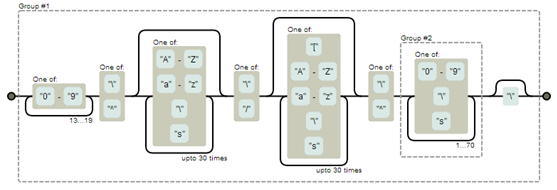

这款木马还会列出所有运行的进程并读取他们的内存信息。通过两个不同的正则表达式获取信息。如图:

这些数据使用Exfiltrate函数传输,上传至[url]/recvdata.php。这款软件还包含了一个用于卸载的名为“P$CHEWBACCA$_$TMYAPPLICATION_$__$$_DESTROY”的函数。

指挥与控制服务器

根据研究人员的调查,指挥与控制(Command and control)服务器是使用LAMP开发的,基于Linux, Apache, MySQL and PHP。

“Chewbacca目前没有像其他工具如Zeus一样,在公共(地下)论坛公开。可能这款软件仍在开发中,或者是仅仅是私下使用或共享。”

在僵尸网络的指挥与控制服务器的登录页面,还有一张ChewBacca的图片,出自《星球大战》系列电影。

Via Securelist& THN

JohnChu 编辑整理