作者:不走的钟

来源:http://www.007hack.com/?p=770

在一次Web渗透测试中,目标是M国的一个Win+Apache+PHP+MYSQL的网站,独立服务器,对外仅开80端口,网站前端的业务系统比较简单,经过几天的测试也没有找到漏洞,甚至连XSS都没有发现,也未找到网站后台,在收集信息的时候已经排除了C段入侵的可行性(选择C段入侵的时候,需要对目标、网络、路由和国家区域进行分析和判断,如果不经思考和判断地去入侵C段服务器,当你费尽心思拿到某台服务器权限时,往往发现毫无半点用处,特别又是在国外,ARP基本上都没什么希望,当然内网渗透中又是另一回事。)

也许在渗透测试遇到这种情况时大多会选择放弃,在绝望的时候,我将目标临时转移到该网站域名注册商,因为拥有域名注册商网站权限,至少可以修改目标网站的域名解析。一般情况入侵域名注册网站难度比较大,但并不是没有希望,在09年的时候,国内很多域名注册商的网站都存在漏洞。渗透那个域名注册商网站,过程比较繁杂,也没有新的技术点,靠的就是细心和耐心,但最终还是获取到目标网站域名的管理账号和密码,那么此时我们已知和已有的条件如下:

目标域名:www.007hack.com(当然不是真的,文章来源007安全)

网站IP:1.1.1.1

环境:Win+Apache+PHP+MYSQL

已有权限:域名解析权限,可以将www.007hack.com解析到任何一个IP上

特别说明下,目标网站使用的服务器,并不是在域名注册商租用的,而是放置在公司机房中,所以通过域名注册商网站,是不能管理到Web源码的,只能进行域名解析。

当拥有域名解析权限后,如何才获取目标网站的权限呢?

A:构造一个和目标非常相似的网站?然后将域名解析到构造的网站?

B:使用iis重定向?

这些方法都非常容易被发现,并且也无法获取到权限,所以遇到这种场景的时候我们可以使用反向代理,也是本文的重点。了解反向代理之前,我做一个关于HTTP 代理的简单介绍, 代理常用的是普通代理和反向代理:

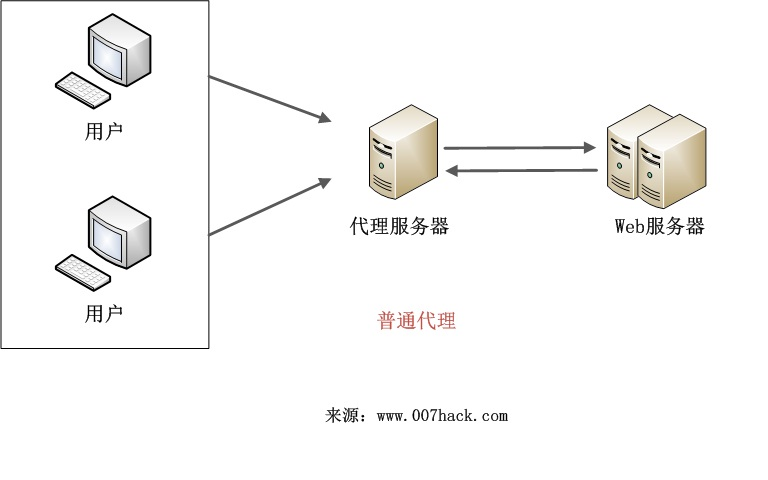

普通代理:为用户(客户端)提供代理,需要在客户端设置,比如在客户端浏览器中设置代理服务器IP和端口,完成配置后,用户可以通过代理服务器访问互联网,代理服务器相当于中间人的作用。根据代理服务器配置不同,又可以将普通代理分为,几种不同安全级别的代理,代理软件比较多,不同的厂商有不同的称谓和分级,一般情况都包括以下三个级别,透明代理、普通匿名代理和高匿名代理。

透明代理:

REMOTE_ADDR = 代理服务器 IP

HTTP_VIA = 代理服务器 IP

HTTP_X_FORWARDED_FOR = 真实 IP

说明:使用透明代理,可以进行信息交互,但不能隐藏自己真实IP,安全性越差,所以黑客一般不会使用此类代理。

普通匿名代理:

REMOTE_ADDR = 代理服务器 IP

HTTP_VIA = 代理服务器 IP

HTTP_X_FORWARDED_FOR = 代理服务器 IP

说明:隐藏了真实的IP,但通过HTTP_VIA可以判断出你使用了代理。

高匿名代理:

REMOTE_ADDR = 代理服务器 IP

HTTP_VIA = 没数值

HTTP_X_FORWARDED_FOR = 没数值

说明:可以隐藏真实IP,同时不会泄露你是否使用了代理,这类代理黑客往往比较喜欢。

用户通过普通代理访问Web,实际上用户并没有直接访问Web服务器,而是通过代理服务器作为中转,的示意图如下:

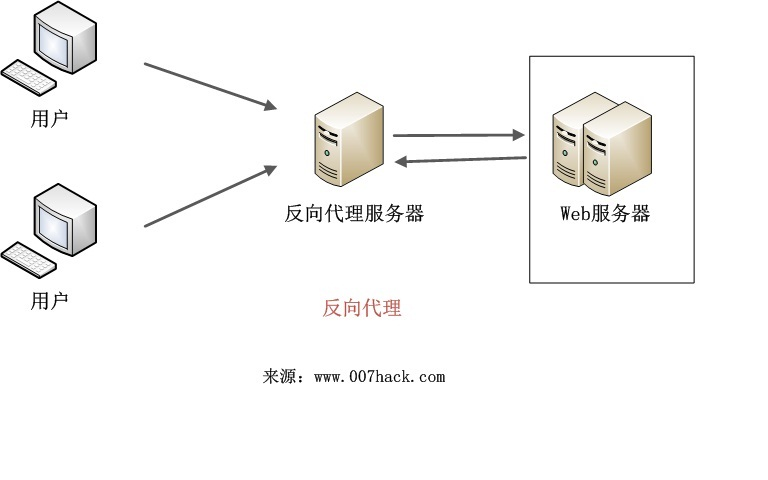

反向代理:是为服务器提供代理和缓存,不需要在客户端。用户访问网站,实际上并不是直接访问Web服务器,而是首先访问反向代理服务器,如果请求的是html/htm/gif/jpg等这些静态文件时,反向代理服务器直接返回结果,如果用户请求是脚本如asp/php/jsp等内容时,反向代理服务器会将请求转发给Web服务器处理,再把结果返回给用户,从而通过缓存实现加速的效果。示意图如下:

Squid和Nginx是非常优秀的反向代理软件,本文主要介绍Squid,它支持Windows和Linux,由于目标网站环境是win,我这里使用Win下的squid(使用Linux也可以),配置方法如下:

Squid版本:2.7 For Win

1、配置squid/etc目录

cachemgr.conf.default mime.conf.default squid.conf.default squid_radius_auth.conf.default(可能低版本这个文件不存在,如果没有就不用修改)

复制并改名为:

cachemgr.conf mime.conf squid.conf squid_radius_auth.conf

2.用文本编辑器打开squid.conf,需要修改的地方:

查找http_port 3128在后面增加一行

http_port 80 vhost

查找#cache_peer sib2.foo.net sibling 3128 3130 [proxy-only]在后面增加一行

cache_peer 1.1.1.1 parent 80 0 no-query originserver

1.1.1.1为目标网站真实IP,80为端口

查找# TAG: visible_hostname在后面增加一行

visible_hostname volcano(任意命名)

查找http_access deny all 在其前面加#将这一行注释掉,然后增加一行

http_access allow all

3.使用squid/sbin/squid.exe执行以下命令

squid -i -n web_squid #命名squid服务的新名称 squid -i #将squid服务加入到服务里面 squid -r -n web_squid #删除指定名称的服务 squid -z #创建缓存目录 squid -k parse #检测配置是否有效 net start web_squid #启动 squid -dx #当服务不能启动时,进行调试

测试squid是否正常:

访问http://squid服务器ip

实际指向http://web服务器IP

完成测试后,将目标域名解析到squid服务器IP,网站以及功能完全正常,唯一差别就是ping返回的IP是squid服务器的IP,并不是真正的Web服务器IP,只要网站正常访问,管理员也不会时时去ping。

经过几个小时等待后,目标网站管理员登陆后台,在日志squid\var\logs\access.log就可以找到后台地址,后台目录文件名非常地长,同时收获了很多敏感的URL,准备研究如何截取Cookie或者后台账号密码时,后台xx_adduser.php存在本地验证漏洞,直接添加管理员成功,管理员和后台地址都有了,登陆后顺利拿到WebShell。

当然,如果后台不存在这个漏洞,应该还是有办法可以弄到权限的,毕竟用户/管理员访问的数据包都会经过这台squid服务器,只不过会麻烦许多……

留言评论(旧系统):