在利用DNS进行放大攻击过程中,开放式递归DNS服务器是脆弱和可利用的环节。其中,最关键的原因是递归DNS服务器没有进行“仅对本地查询做回应”的配置,而是对任何系统进行回应。美国政府下属的US-CERT就此发布预警,并提供了一些应对的方法。

上周,影响互联网平衡、最大规模的DDoS攻击事件中采用了DNS放大攻击(DNS Amplification attack)。美国政府下属的US-CERT就此发布预警,并提供了一些应对的方法。

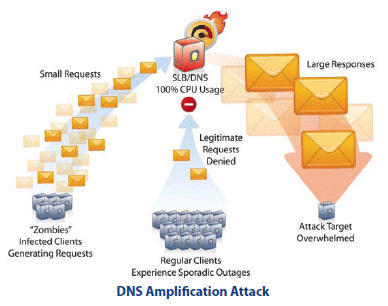

在DNS放大攻击中,攻击者利用了DNS的配置错误通过DNS回应包的流量对目标展开DDoS攻击。

在攻击过程中,开放式递归DNS服务器是脆弱和可利用的环节。其中,最关键的原因是递归DNS服务器没有将仅对本地查询做回应放到配置里,而是对任何来自系统的请求进行回应。

“基本的攻击过程是,攻击者向一个开放DNS服务器发出一个DNS查询申请,其源地址伪造为计划攻击目标的地址,”US-CERT解释说,

“当DNS服务器返回响应包时,会发给计划攻击的目标。由于响应数据包通常会比查询数据包要大,攻击者借此可以放大对被攻击目标攻击的流量。”

此外,攻击者还可以通过僵尸网络进一步增大DNS攻击的流量。

递归服务器上存在不正确配置的情况已经不是一个新问题了。早在2007年,DNS服务商Infoblox发现超过一半的DNS服务器可以接受来自任何区域的查询申请。

处于300G DDoS攻击事件漩涡中心的CloudFlare公司的CEO Mathew Prince说:

“传统的僵尸网络由于建立在PC基础上,其互联网带宽是有限的,因此发动的攻击流量也是有限的。开放的DNS解析服务器就不同了,他们往往拥有很充裕的带宽”

Prince称,“他们就像一个个火箭筒一样,在上周见证了其破坏力。”

检测

开放解析服务器计划(Open Resolver Project,openresolverproject.org) )拥有一份多达2700万个服务器的长名单。他们推测,其中有2500万台存在风险。

IT管理员可以访问OpenResolver的网站,查询自己维护的服务器是否已经在该计划已公开的开放递归服务器IP名单里。The Measurement Factory也有类似的工具用来进行Open Resolver测试(http://dns.measurement-factory.com/cgi-bin/openresolvercheck.pl)。DNSInspect(http://www.dnsinspect.com)提供了一个供管理员使用的在线工具,检查DNS服务器是否存在配置错误。

防护

第一步就是需要确认DNS递归服务器上不存在配置不当的情况。

US-CERT建议DNS服务器仅用于单独域而不是提供对所有域的递归服务。进一步来说,DNS放大攻击使用了伪造的IP地址,US-CERT建议ISP拒绝任何使用伪造IP的DNS流量。对于ISP拒绝虚假IP的建议已经不是新提议了。IETF早在2000年就发布了“Best Current Practice’ document (http://tools.ietf.org/html/bcp38)”,建议ISP对伪造的IP进行过滤。