进来蛋疼 肾是疼 可能是测试娃娃测试的太多了。

前几天朋友让我帮他检测下他的网站安全性,网站发来一看。哇靠,又是安全狗,又是360网站卫士,这可怎好。

首先是找到一个可以填写意见反馈的地方,XSS搞到后台管理COOKIE,这里不截图了。后台有个FCK,不过360网站卫士不给传PHP文件。肾是变态;要想搞下此站,先排除法,首先要突破360网站卫士,发现360卫士只要是PHP文件都拦截,一个正常的图片改成PHP也不给传。这下,蛋又疼了.......

经过几次测试终于传上去了(方法比较简单,大家自己多测试,这里一旦公布,我想明天就不能用了),传上去PHP文件之后,下面我们就是如果绕过360安全卫士的防护了。

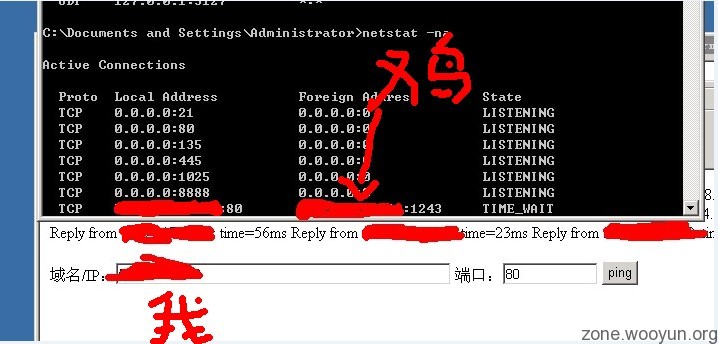

要想绕过360网站卫士,首先要得到真实IP,我传上去一个PHP在线测试PING的文件,如下图

ping我的服务器,然后我再服务器上arp -a (站长点评:作者说写错了,arp -a 改成 netstat -na,这个错误引起了一场争论:流言终结者:一条错误的命令引起的血案,而且根据网友吐槽,ipconfig命令就行了,为毛还要ping出来??除非是内网……)就可以得到网站的真实IP,得到真实IP,就可以绕过CDN。(站长点评:此方法很具有创意,该方法来源于:绕过CDN查找真实IP的思路,一个新颖并另类的方法)

然后我在我服务器HOST文件里添加目标网站的解析 WWW.XXX.COM IP,这样就成功的绕过了360网站卫士的CND了

接下来我们还有个安全狗需要绕过,想必大家都有自己的方法,加密下就可以绕过安全狗的检测。传上去了个加密大马(没360网站卫士了,传啥都行,小爽),查了下C盘有个SERV-U,不过他改了默认密码和端口;木关系,通过SERV-U的配置文件里破解出来一个简单的用户,不知道大家记得否,SERV-U<10.5以下版本有个0DAY,读取服务器C盘任意文件,如下图

通过21端口,直接替换shift,远程登录服务器

方法比较简单 思路要清晰 欢迎拍砖和交流(by Metasploit)

相关点评:

1#

疯子 (世人笑我太疯癫,我笑世人看不穿。) | 2013-01-22 12:22

SF?好 先抢SF在说!

2#

疯子 (世人笑我太疯癫,我笑世人看不穿。) | 2013-01-22 12:24

360安全卫士绕过的方法不错 本地host IP !!支持!

3#

BlAck.Eagle | 2013-01-22 12:25

搞的成人。。

4#

xsser (十根阳具有长短!!) | 2013-01-22 12:25

关键的地方马赛克了 苍老师不给力啊

5#

小石头 | 2013-01-22 12:30

抢个沙发真难

6#

xsser (十根阳具有长短!!) | 2013-01-22 12:46

另外你都上传了php文件了可以考虑直接弹个shell啊,再另外,等你方法失效了记得update到这里

7#

Metasploit (admin@metasploit.com.cn) | 2013-01-22 12:54

@xsser 弹SHELL没用的 还是要先绕过360网站卫士 不然不能任何操作的

8#

pentest | 2013-01-22 13:36

ping我的服务器,然后我再服务器上arp -a 就可以得到网站的真实IP

这是什么情况? 目标和你一个交换机下面么?

如果不是,这方法应该是不可行的。不知lz怎么搞出来的

9#

无敌L.t.H | 2013-01-22 13:59

ARP怎么能得远程IP?我估计是telnet过来的。

10#

Metasploit (admin@metasploit.com.cn) | 2013-01-22 14:02

@pentest @无敌L.t.H PHP有PING的 netstat -na 可看到 要不要我共享文件阿?

11#

c4bbage | 2013-01-22 14:03

@pentest @无敌L.t.H arp -a do in youself

12#

Metasploit (admin@metasploit.com.cn) | 2013-01-22 14:07

netstat -na 查看真实IP 我上面写错了

13#

苦战 | 2013-01-22 15:00

对突破360网站卫士上传PHP这里有兴趣

14#

峙酿君edwardz | 2013-01-22 16:18

@xsser +1 最关键的没说出来。。。怎么突破360网站卫士传shell的........

15#

瘦蛟舞 | 2013-01-22 16:20

=-=~马赛克严重P民观感

核攻击 | 2013-01-22 17:13

我看成:【春哥】是怎么……

摘自:http://zone.wooyun.org/content/2442

19#

hqdvista (...) | 2013-01-22 22:07

@Metasploit 还是不对,ping是ICMP的,netstat -na并不会显示ping的数据包...

20#

冰锋刺客 (此事还须三思啊) | 2013-01-22 23:18

严重遗漏:

"后台有个FCK,不过360网站卫士不给传PHP文件。"

"要想绕过360网站卫士,首先要得到真实IP,我传上去一个PHP在线测试PING的文件"

你到底是能不能上传php文件的啊

21#

J4nker | 2013-01-23 00:04

@Metasploit 求共享文件和详细方法。。。。。

22#

Metasploit (admin@metasploit.com.cn) | 2013-01-23 10:19

@hqdvista 不管是什么协议 它都要走网络层 所以你netstat -na 可以看到和本机通讯的那个端口以及IP 请测试后再提问

23#

Metasploit (admin@metasploit.com.cn) | 2013-01-23 10:19

@冰锋刺客 能 间接传

24#

sql | 2013-01-23 11:03

@Metasploit

求netstat -an显示 那个ip的抓图。第一次听说 netstat -an 能探测ping 的ip.

25#

Metasploit (admin@metasploit.com.cn) | 2013-01-23 16:22

@sql @hqdvista 希望大家动手测试 我文字表达能力不强 拒绝空谈 实干兴邦 多动手

相关内容:

留言评论(旧系统):