By:NO.THINKING

我不是90后。不是肥主流!

今天看到luzechao同学要拿一个站。程序是ok3w新闻发布系统5.0

结果木拿下。得到密码密文

PS:密文是hiicome大牛爆出来的。估计此人有EXP 。求秒。求公布

我怀着蛋疼的心情下载了一份ok3w 5.0在本机测试后台拿 SHELL方法

简单的的看了一下好像不太好拿。

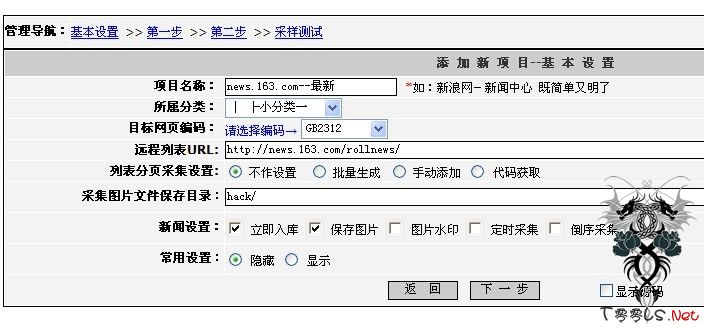

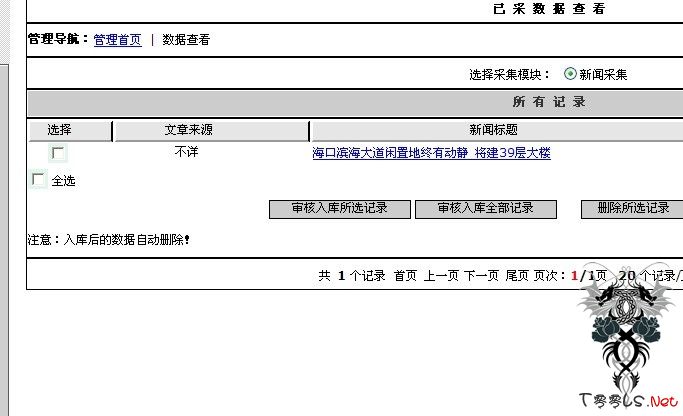

后台有新闻采集功能•打开看了一下

采集的163的新闻。采集的图片能自定义目录!

哪就利用一下IIS6解释漏洞吧!

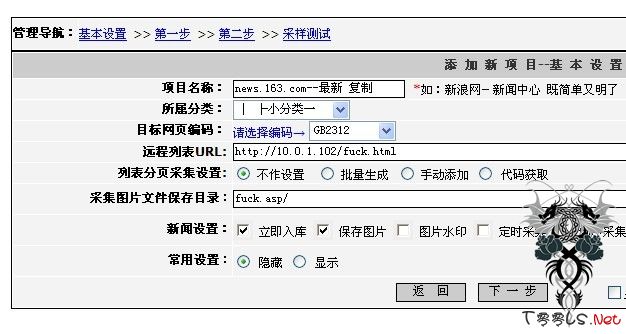

于是复制了一份采集设置

远程列表URL我自己随便在163找了一篇文章随便改了改!把里面调用的JPG文件代码改成我们改成JPG的ASP小马!于是来到后台点击采集开始!

采集成功!

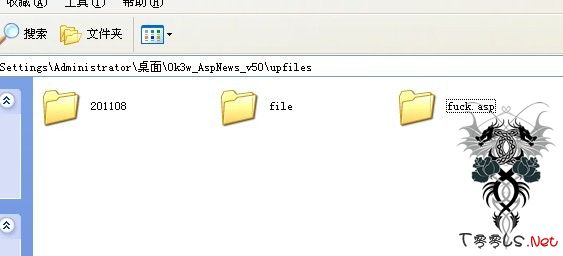

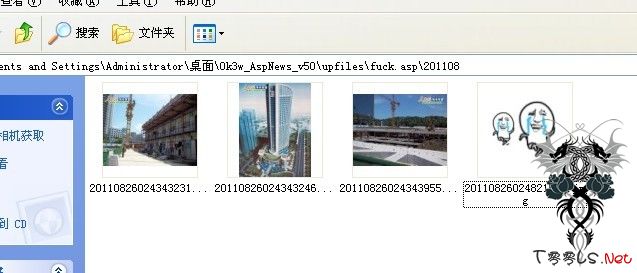

的同时我看了看本地WEB的上传目录。发现fuck.asp目录成功建立。而且图片也采集过来了

•告诉大家一个密码。其实哪个猬锁奔跑男是我插过一句话的图片

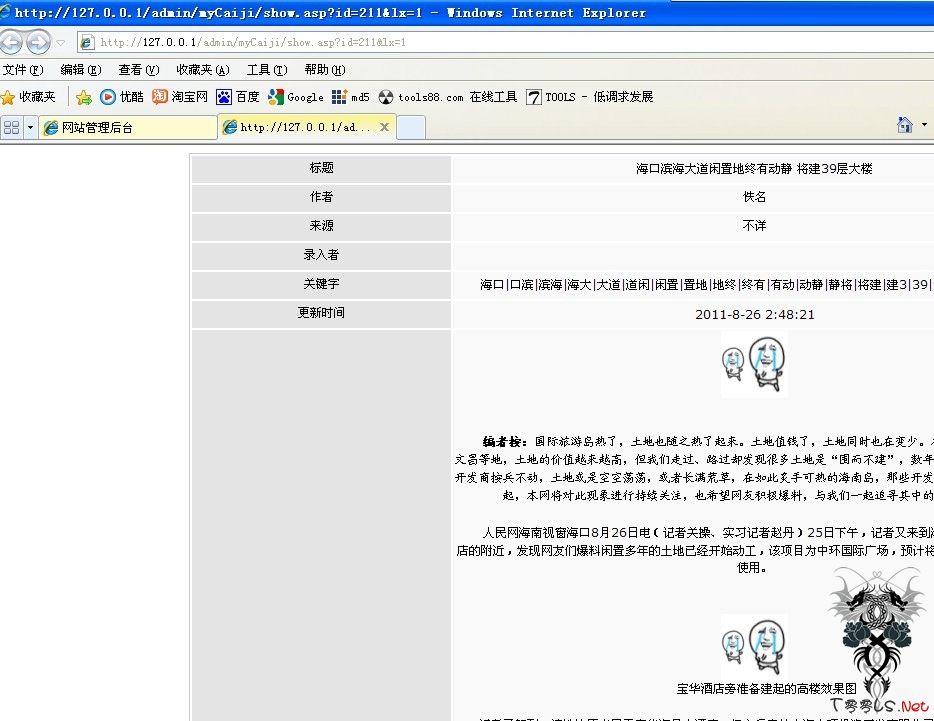

然后在后台查看采集结果。看我们采集好的文章。正常打开了。

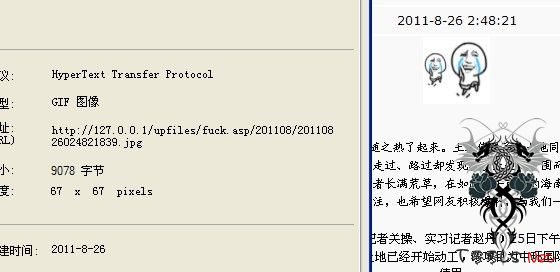

图片地址:

127.0.0.1/upfiles/fuck.asp/201108/20110826024821839.jpg

上刀吧。同学。

修改过的二个采集用的HTML随便扔上来吧。万一你们遇到也能用得到

当然。有黑阔有更简单的拿 SHELL方法。求PM告诉我。

重新编辑补充一下:

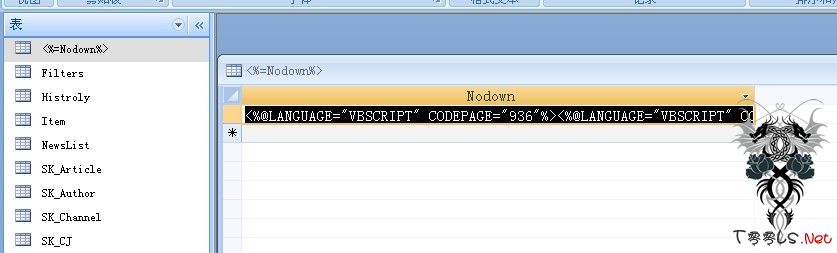

可能有人说数据库直接插一句话不就行了吗?

看图。这几个数据库每个库第一个表都被<%插入了。我试着插了。很难闭合!所以暂时我没有找到如何插一句话的方式

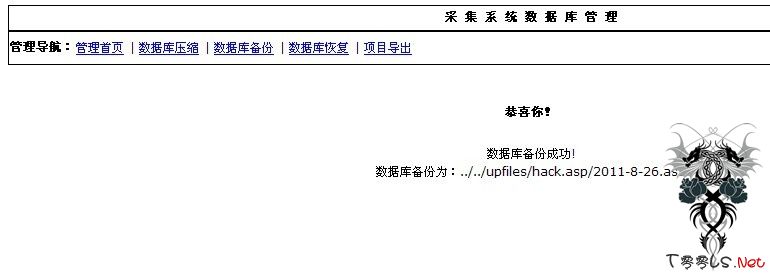

如果采集目录自定无法创建的话。我们还有一个方法创建xx.asp目录

就是备份采集数据库。

备份好然后再去修改采集配置路径

留言评论(旧系统):